Mensagem fraudulenta recebida pelo messenger no Facebook:

“⚠️A sua conta precisa de ser verificada!

• O nosso sistema de inteligência artificial detetou recentemente um comportamento invulgar na sua página em relação ao conteúdo, imagens e endereço IP. Aqui estão alguns motivos pelos quais restringimos a sua conta:

1. O endereço IP que está a utilizar não corresponde ao habitual.

2. O conteúdo publicado na sua página inicial contém um nome que viola as Diretrizes da Comunidade do Facebook.

3.º A sua imagem contém um cookie malicioso.

• Pelos motivos e justificações acima referidos, suspenderemos a sua conta após 12 horas, caso não a verifique.

• Verifique a sua conta em: <editado>

Ou o link de backup está abaixo⤵️”

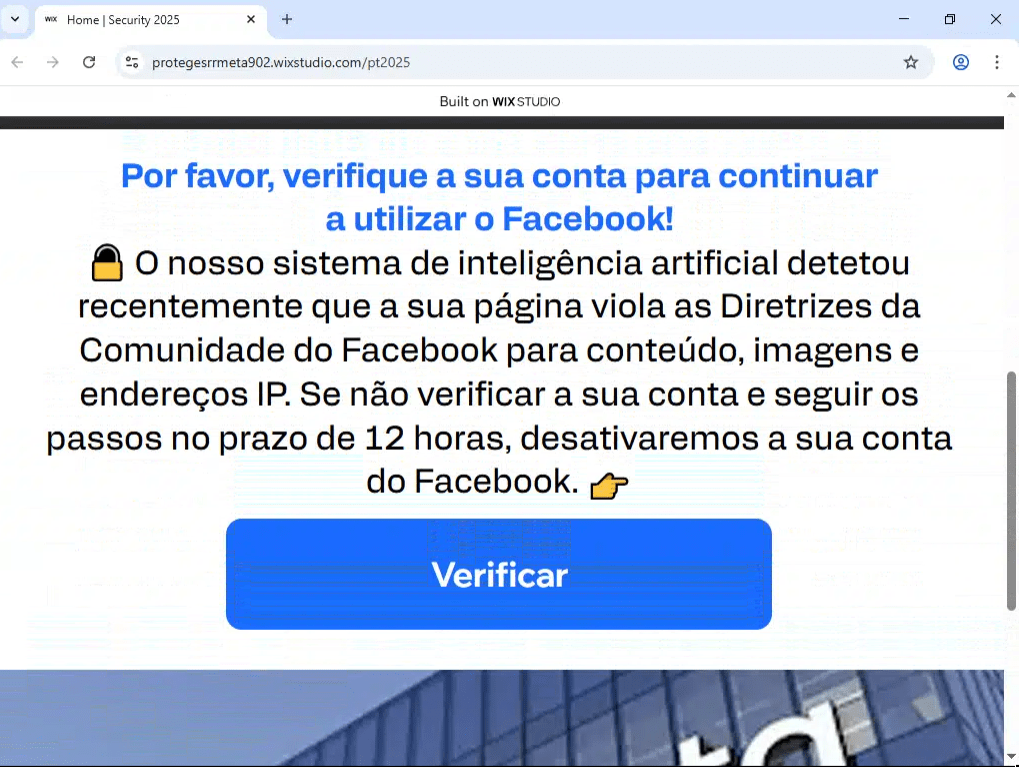

O site está alojado no wixstudio.com (um site legítimo) e foi denunciado à plataforma tratando-se de uma forma relativamente bem elaborada e em português do Brasil usado por um estrangeiro (provavelmente vietnamita) com o objetivo de captar credenciais desta rede social para depois as usar para ler mensagens pessoais, fotografias protegidas, dados pessoais e, eventualmente, pedir um resgate pela devolução da conta invadida.

o site malicioso é

protegesrrmeta902.wixstudio.com/pt20—–25 (url editado com —-)

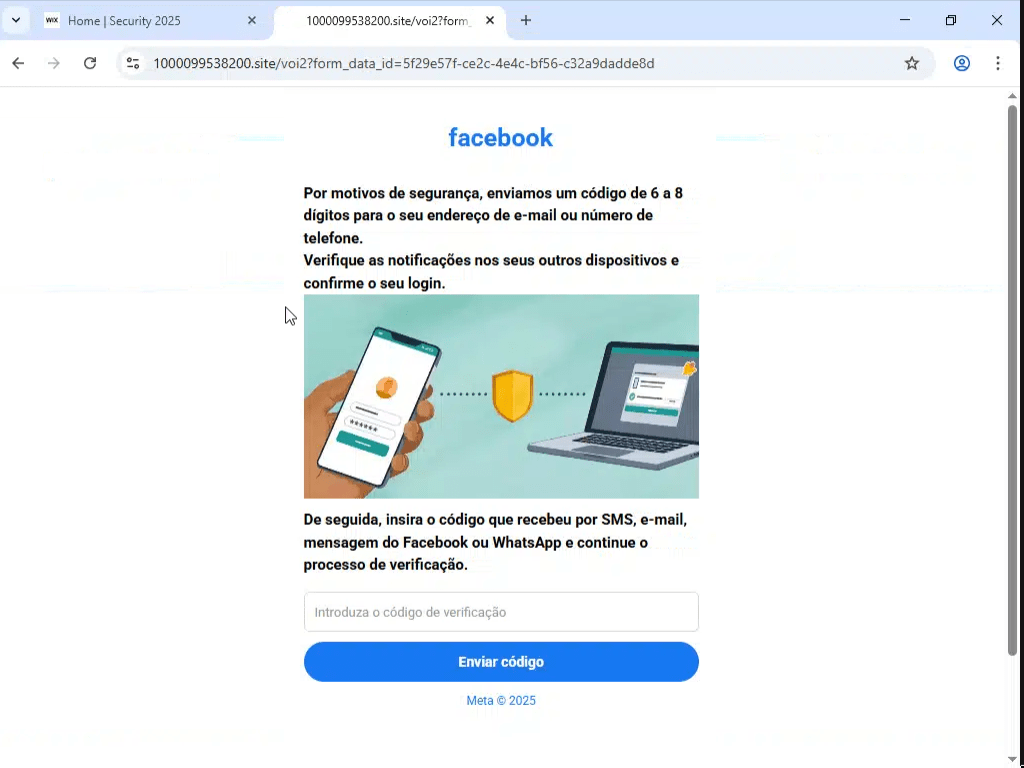

As duas páginas deste que analisámos pertencem ao mesmo tipo de esquema de phishing, criado com o construtor Webcake/Pancake, e têm como objetivo roubar credenciais e códigos de verificação (2FA) do Facebook. Apesar de usarem visuais diferentes, partilham a mesma lógica fraudulenta e os mesmos domínios falsos. A primeira apresenta um ecrã que simula um “código de verificação inválido”, pedindo apenas um novo código numérico. Este cenário cria urgência e induz o utilizador a inserir o código real enviado pela Meta, que é imediatamente capturado e usado pelo atacante para aceder à conta em tempo real.

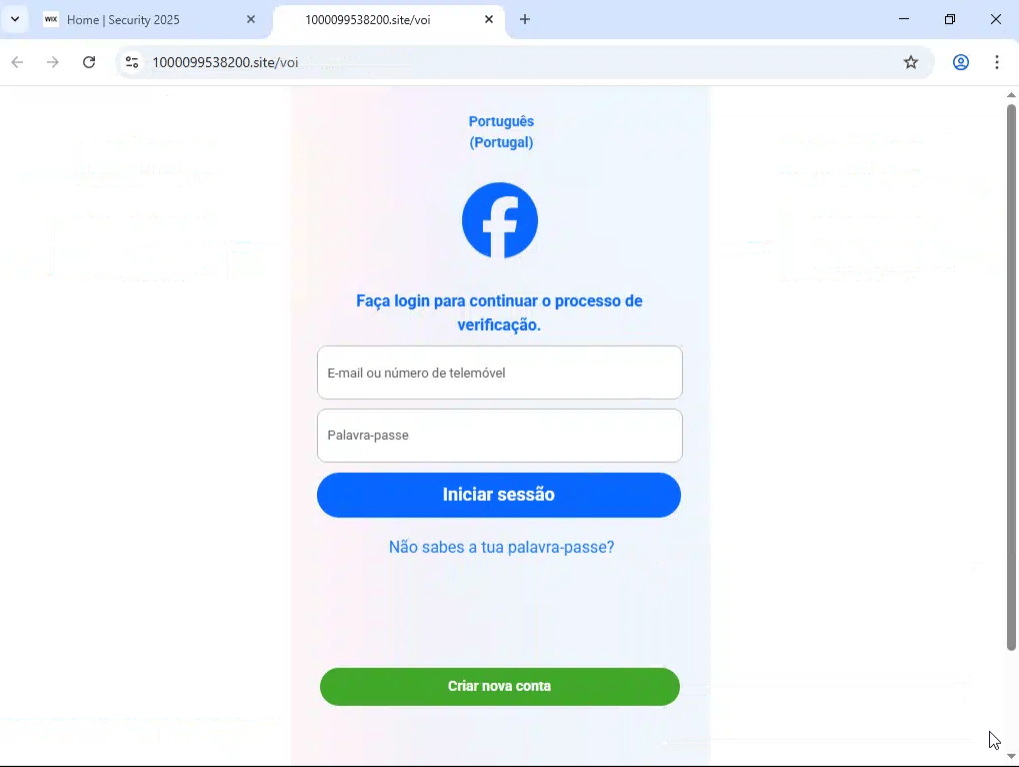

A segunda página é um falso ecrã de login com dois campos para “E-mail ou número de telemóvel” e “Palavra-passe”. Aqui, o campo de password é do tipo texto — um detalhe técnico revelador de fraude, pois o que se escreve fica visível.

Assim que o utilizador introduz as credenciais, o formulário envia os dados para o painel do atacante e redireciona automaticamente para uma segunda página (“/voi2”) que pede o código 2FA, permitindo completar o roubo de acesso.

Em ambos os casos, o envio dos dados não é feito para servidores da Meta, mas sim por JavaScript malicioso carregado de “/webcake/v4/…”. Este script exfiltra a informação inserida e guarda-a no painel de controlo do operador. As páginas definem também cookies persistentes (“external_id”), usam scripts de fingerprinting (“fingerprint.js”) e redireções silenciosas (“ref_url”) para rastrear vítimas e dar aparência de autenticidade. O domínio usado (“1000099538200.site”), as referências a “pancake.vn” e o idioma vietnamita (“vi”) são indícios adicionais da origem fraudulenta.

Os indicadores de phishing são claros: domínio diferente de “facebook.com” ou “meta.com”; ausência de cadeado TLS confiável; campos de password inseguros; pedidos de códigos 2FA fora do ambiente oficial; redireções automáticas; e scripts externos desconhecidos. Tudo isto mostra que a intenção é capturar e usar as credenciais antes de o código expirar, permitindo ao atacante aceder à conta e substituir e-mails e números de recuperação, tornando a recuperação muito difícil.

Recomendações para o utilizador que receba estas mensagens (e temos recebido vários exemplos nos últimos dias):

1. Se receber no seu perfil de Facebook mensagens, comentários ou links que o convidem a “verificar a conta”, “confirmar identidade” ou “evitar bloqueio”, não clique e não introduza nenhum código ou palavra-passe. Confirme sempre que o endereço é “facebook.com” ou “meta.com” e que o cadeado HTTPS é válido.

2. Nunca forneça códigos de verificação fora da app oficial. Caso tenha inserido dados num destes sites, altere imediatamente a palavra-passe, termine sessões em todos os dispositivos (muito importante!, revogue aplicações desconhecidas e ative a autenticação de dois fatores por app TOTP (Google Authenticator, Authy, etc.) ou chave física FIDO2.

3. Denuncie o link ao Facebook como phishing e reporte o domínio ao CERT.PT (feito pela CpC).

4. Finalmente, avise os seus contactos e amigos para que não interajam com mensagens suspeitas nem partilhem links enviados por perfis comprometidos.

Deixe um comentário