Chegou ao conhecimento da “Iniciativa CpC: Cidadãos pela Cibersegurança” o caso de um utilizador Android com a aplicação móvel TEMU instalada que ilustra na perfeição o alerta que já tínhamos feito em

https://cidadaospelaciberseguranca.com/2024/03/24/alerta-a-aplicacao-temu-aparenta-ser-um-spyware-nao-use-nao-instale/

O utilizador em questão tinha instalado a aplicação da TEMU na noite do dia anterior para beneficiar de um desconto de 100 euros “sorteado” que apenas pode ser resgatado se a compra for realizada na aplicação. No dia seguinte, numa loja física comprou uma folha de autocolantes Pokemon, fotografou e enviou-a num anexo numa mensagem Microsoft Teams: não falou em alta voz, não escreveu “Pokemon”: apenas enviou a mensagem com palavras de saudação com essa fotografia em anexo.

Uma hora depois, este utilizador ao navegar na aplicação móvel do facebook para Android reparou que no meio da aplicação em “Sponsored” da “Shoptemu” aparecia a imagem de… uma folha de autocolantes Pokemon. Nunca antes – garante o utilizador – tinha visto Pokemons a serem anunciados na aplicação Facebook em anúncios da Temu. Pareceu nítido que a aplicação Temu tinha conseguido aceder às suas fotografias ou, pelo menos, à fotografia que tinha enviado com uma aplicação terceira (o MS Teams), feito o scan da imagem e o reconhecimento de que produto se tratava e apresentou outros produtos idênticos como um anúncio muito direccionado. A probabilidade disto ter acontecido de forma aleatória é de praticamente zero tendo em conta a diferença temporal entre a fotografia tomada, o envio por Teams e apresentação do anúncio no facebook: cerca de uma hora.

Nas configurações da aplicação no Android em App Permissions, nada permitira adivinhar que a Temu tinha acesso aos ficheiros e fotografias do utilizador. Na informação cedida pela aplicação mencionava-se que tinham acesso preciso ao GPS (para que fim?) “apenas” (!) quando a aplicação estava aberta e que a aplicação “controlava a vibração” (movimentos do utilizador!), que tinha “acesso total à rede” (que “rede”?), executava o “API de referral” e “recebia dados da Internet” (de que origem?).

A “Política de Privacidade” da aplicação TEMU dizia num péssimo português que “Conteúdo gerado pelo Utilizador: Como imagens de perfil, fotografias, imagens, vídeos, aúdio, comentários, perguntas, mensagens e outros conteúdos ou informações geradas, transmitidos ou disponibilizados de outra forma no Serviço, bem como metadados associados”. Ou seja, a aplicação admite que acede às fotografias mas apenas “no Serviço” (com a aplicação aberta?) e para as imagens usadas para e pela aplicação?

Mas, de acordo com especialistas, a aplicação também pode contornar a segurança do Android para monitorizar actividades noutras aplicações, verificar as notificações, ler mensagens privadas e até alterar configurações do dispositivo.

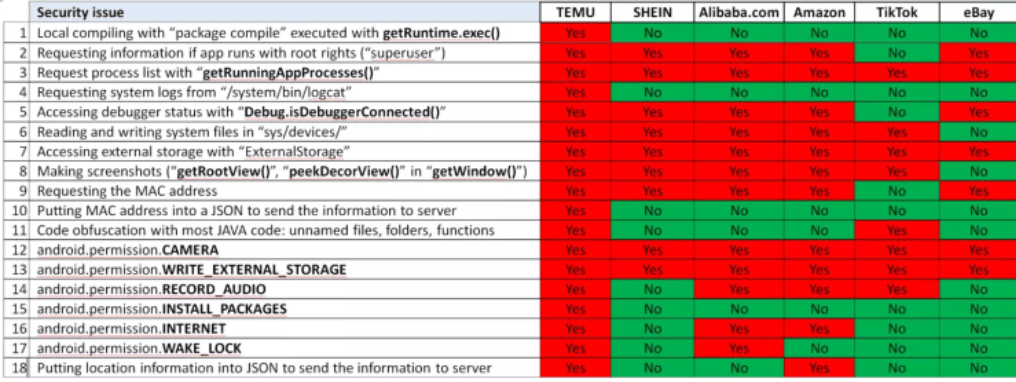

Especialistas em Análise de Software têm estudado a execução da aplicação e descobriram que a TEMU acede a dados e funções do dispositivo de forma que viola a privacidade dos utilizadores de maneira muito mais agressiva do que qualquer aplicação de compras no mercado:

1) A TEMU consulta informações relacionadas com ficheiros. Dependendo da versão específica do Android, a aplicação pode ser usada para ler, processar e modificar todos os dados do utilizador e do sistema: registos de chat, imagens, conteúdo do utilizador noutras aplicações (sem acesso directo, portanto, aos ficheiros, mas sempre de forma indirecta). Uma vez que o utilizador concede permissão de armazenamento de arquivos à aplicação TEMU – inadvertidamente – a TEMU poderá compilar quaisquer arquivos do dispositivo do utilizador e enviá-los para os seus servidores.

2) A TEMU consulta informações sobre ficheiros relacionados e não apenas os seus próprios ficheiros, mas informações sobre todos os arquivos no dispositivo do utilizador, referenciando “EXTERNAL_STORAGE”, direitos de superutilizador e logs.

3.5) Solicitando permissões de forma subtil a aplicação TEMU não pede inicialmente todas as permissões de forma agressiva. Mas, por exemplo, logo que publique uma fotografia o TEMU pode procurar nas suas listas um item semelhante, através da funcionalidade de permitir o acesso à sua câmara e localização precisa apenas ‘Enquanto usa o aplicativo’.

4) Acesso “Root”. A TEMU verifica se um dispositivo tem acesso “root” ou “administrador”. Com acesso root, o utilizador e a aplicação TEMU são capazes de ler, editar e escrever não apenas ficheiros do utilizador, mas todos os ficheiros no dispositivo (incluindo o sistema operativo).

A questão da aplicação TEMU e o possível comportamento invasivo e antiético pode justificar a intervenção da Comissão Nacional de Proteção de Dados (CNPD) e do Instituto do Consumidor por várias razões:

1. Violação de Privacidade: Se a TEMU está a aceder a informações pessoais e privadas sem o consentimento claro dos utilizadores, isto configura uma violação grave da privacidade. De acordo com o Regulamento Geral sobre a Proteção de Dados (RGPD), qualquer processamento de dados pessoais deve ser realizado de maneira transparente, com consentimento explícito dos utilizadores, e apenas para fins específicos e legítimos. O comportamento descrito, que inclui a colecta e uso de dados sem uma explicação adequada e sem um consentimento claro, pode ser uma violação dessas normas.

2. Permissões Excessivas: A aplicação está aparentemente a pedir permissões que não são necessárias para o seu funcionamento básico. Por exemplo, o acesso a arquivos e imagens de outras aplicações, ou permissões para ler e processar dados fora do própria aplicação, pode ser considerado excessivo e desproporcional. Isso é problemático, pois as aplicações devem solicitar apenas as permissões necessárias para o funcionamento adequado e não mais.

3. Recolha e Uso de Dados de forma Não Transparente: A maneira como a TEMU está aparentemente a recolher e usar os dados de utilizadores, como o acesso a imagens enviadas por outras aplicações e o rastreamento de actividades, pode não estar a ser claramente divulgada aos utilizadores. A Política de Privacidade deve fornecer informações claras e compreensíveis sobre o que é recolhido, como é usado e com quem é partilhado. Se a aplicação está a contornar estas regras e agindo de forma invasiva, isto também representa uma violação dos princípios de transparência e segurança estabelecidos pelo RGPD.

4. Segurança e Protecção de Dados: Se a aplicação TEMU tem a capacidade de contornar as protecções do sistema operativo para aceder e modificar dados do dispositivo, isso coloca os dados dos utilizadores em risco. Isto pode envolver a violação de várias práticas de segurança recomendadas e normas de protecção de dados.

5. Direitos dos Consumidores: Além da proteção de dados, a actuação da TEMU pode violar os direitos dos consumidores ao oferecer serviços de forma enganosa ou ao colectar dados sem o devido consentimento.

Dado o relato de comportamentos questionáveis e invasivos da TEMU, a CNPD e o Instituto do Consumidor poderiam investigar a aplicação para determinar se está em conformidade com as leis de protecção de dados e tomar medidas correctivas se forem encontradas violações. A investigação poderia incluir a análise dos termos e condições, das permissões solicitadas e do comportamento real da aplicação em relação à recolha e uso de dados dos utilizadores.

Resposta (surpreendente) da CNPD:

“Na sequência da sua exposição, informa-se que os titulares dos dados pessoais devem, antes de mais, exercer os seus direitos junto das entidades (ver em: https://www.cnpd.pt/cidadaos/direitos/).

Posto isso, deve a Whaleco Technology Limited ser questionada sobre a legitimidade de tal procedimento (cf. artigo 6º do Regulamento Geral sobre a Proteção de Dados – RGPD), através do endereço eletrónico criado para o efeito – privacy@eur.temu.com -, conforme indicado na sua política de privacidade, disponível em: https://www.temu.com/pt/privacy-and-cookie-policy.html?title=Privacy%20%26%20Cookie%20Policy&_bg_fs=0).“

Portanto, as violações de privacidade devem ser respondidas… pela própria TEMU.

A indicação para que o queixoso se queixa-se ao faltoso foi seguida a 26.07.2024.

A resposta da TEMU foi tornar a perguntar o mesmo que já constava na queixa inicial. Ou seja, é uma resposta-tipo enviada sem ler a mensagem original: “To whom it may concern, Here at Temu, safeguarding privacy and maintaining transparent data practices are at the heart of what we do. Temu places a high priority on user privacy and data security. Please rest assured that we are committed to investigating any potential issues thoroughly and are dedicated to resolving them. If there are any privacy issues that need to be addressed during the use of Temu services, please let us know and we will do our best to assist.

Thank you for your cooperation.

Sincerely,

Temu Team“

“Mais se informa que a CNPD não tem competência para atuar junto da entidade em referência que tem a sua sede na Irlanda.”

Novamente a mesma questão das burlas com entidades 21800 que são geradas por uma entidade de direito estoniano com sede na Holanda. A protecção transnacional dentro da própria União Europeia a funcionar novamente contra os cidadãos europeus.

Diz ainda a CNPD: “No caso do titular dos dados entender que não estão a ser garantidos os seus direito pode optar por apresentar uma queixa nesta CNPD que eencaminhará a mesma para o seu congenero Irlandês ou poderá efetuar a queixa diretamenta junto do mesmo

(https://www.dataprotection.ie)“

O que foi feito a 26.07.2024 mas num formulário que apenas admite o uso da língua inglesa e que, consequentemente, irá afastar alguns queixosos.

Por outro lado: isto significa que a motivação para que a CNPD faça algo em defesa dos interesses dos consumidores portugueses será próxima do zero.

Essa função devia caber à CNPD que, no decurso do processo, poderia e deveria contactar a “CNPD” irlandesa. Eis algo sobre o qual o Parlamento Europeu deveria dedicar algum tempo e atenção.

Resposta da Data Protection Commission (DPC) a 29.07.2024:

“I acknowledge receipt of your e-mail to the Data Protection Commission (DPC). In line with our Customer Service Charter, we aim to reply to the concerns raised by you within 20 working days, though complex complaints may require further time for initial assessment. In doing so, we will communicate clearly, providing you with relevant information or an update regarding your correspondence.”

Ou seja… está em análise.

Para saber mais:

https://www.linkedin.com/pulse/temu-reusing-spyware-nashalys-fern%C3%A1ndez-fzqse

https://www.nit.pt/compras/lojas-e-marcas/quais-sao-os-riscos-de-fazer-compras-na-temu-a-marca-chinesa-que-bateu-a-shein

https://www.noticiasaominuto.com/tech/2416329/conhece-a-temu-a-loja-online-do-momento-pode-colocar-riscos-de-seguranca

Deixe uma resposta para Relatório Britânico Revela Riscos de Privacidade em Fritadeiras Inteligentes e Outros Dispositivos IoT Conectados na Internet: Propostas CpC para Garantir a Protecção dos Consumidores – Iniciativa CpC: Cidadãos pela Cibersegurança Cancelar resposta