Uma investigação conduzida pela organização alemã Fairlinked e.V. levanta suspeitas graves sobre práticas do LinkedIn que, a confirmarem-se, configuram um possível caso de violação massiva de privacidade à escala global.

Segundo o relatório, o LinkedIn poderá estar a executar código no browser dos utilizadores que analisa silenciosamente extensões instaladas: mais de 6 mil identificadores diferentes e isto sem o consentimento explícito e nem referência clara na sua política de privacidade.

Ter em conta que as extensões de browser podem revelar: informação sobre crenças religiosas, orientação política, condições de saúde, neurodivergência e até se um utilizador está à procura de emprego de forma discreta. Num contexto como o LinkedIn, onde a identidade real está associada ao perfil profissional, o risco é direto e muiyo elevado.

A investigação refere ainda que os dados recolhidos podem ser partilhados com a empresa HUMAN Security, após a sua fusão com a PerimeterX, fundada por ex-membros da unidade militar israelita Unit 8200.

O LinkedIn nega as acusações, afirmando que a deteção de extensões serve apenas para prevenir scraping, abuso de dados e garantir a estabilidade da plataforma. No entanto, a ausência de transparência e consentimento levanta dúvidas sérias à luz do Regulamento Geral sobre a Proteção de Dados, que exige base legal clara para o tratamento de dados sensíveis.

Há ainda um elemento técnico relevante: testes independentes indicam que o código efetivamente verifica IDs reais de extensões, incluindo algumas com conotação política ou ideológica, o que dificilmente se enquadra numa lógica estritamente técnica de segurança.

Risco concreto (se confirmado), este mecanismo permite: associar dados comportamentais e ideológicos a identidades reais mapear ferramentas utilizadas por empresas concorrentes inferir estados profissionais sensíveis (ex: procura ativa de emprego) criar perfis altamente detalhados sem conhecimento do utilizador

Numa análise sumária que realizámos na internet portuguesa (em sites semelhantes), mais concretamente em várias plataformas de recrutamento usadas em Portugal encontrámos apenas detecções de bloqueadores de anúncios (adblocks).

Para fazer auditoria DIY:

1. Detecção da sua exposição a fingerprinting https://coveryourtracks.eff.org/

2. Detecção de enumeração de extensões (listas de IDs embebidas) via BrowserLeaks (browserleaks.com/chrome) (o que demonsttra o mesmo mecanismo usado pelo linkedin e as extensões que pode expor ao site que visita)

3. Análise de scripts e tráfego suspeito via https://httptoolkit.com/

4. Manualmente:

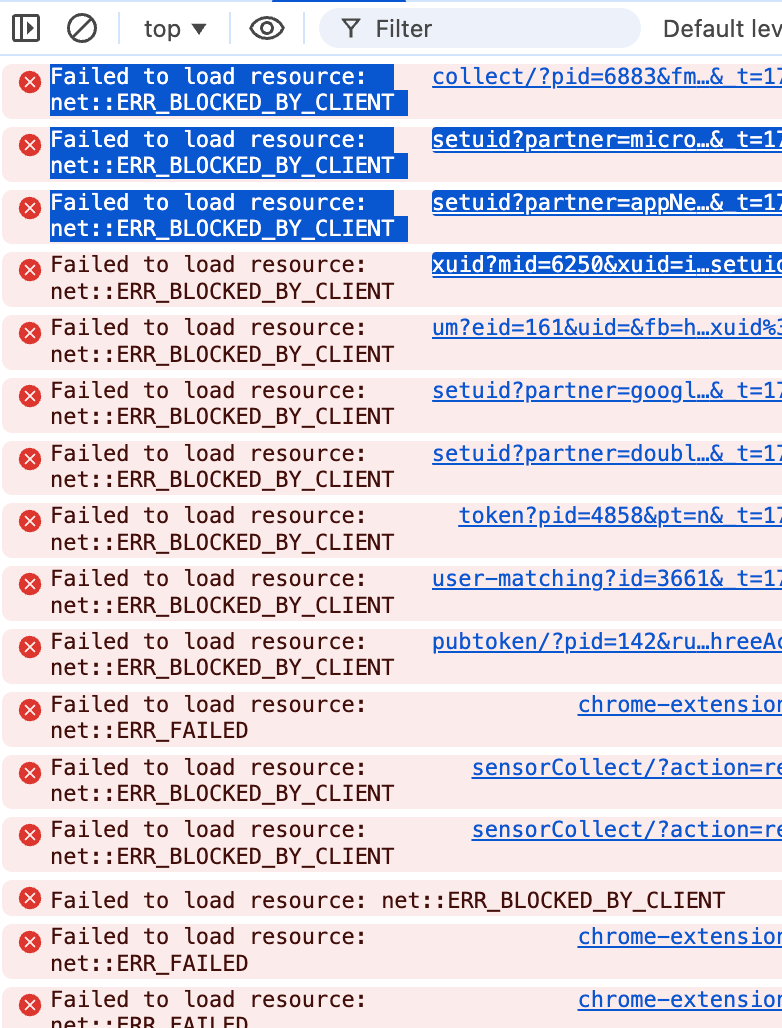

Abre o site (ex: linkedin.com) numa aba normal

Abre DevTools > aba Network

No filtro, escreve chrome-extension no campo de pesquisa (ou filtra por tipo fetch)

Recarrega a página

Verá todos os pedidos fetch() a URLs chrome-extension:// cada um é uma extensão que o site está a sondar

Para ver a lista de IDs embebida no código:

DevTools > Sources > pesquisa (Ctrl+Shift+F) por chrome-extension://

Ou pesquisa directamente por web_accessible_resources ou por padrões como aaaeo (os IDs começam todos por letras minúsculas)

Deixe um comentário