Identificámos, a 26.03.2026, uma campanha de phishing ativa e sofisticada que visa comprometer contas Facebook de utilizadores e administradores de páginas. Este relatório descreve o funcionamento do ataque e o que deve fazer caso tenha sido afetado.

O que é este ataque?

Trata-se de um phishing avançado com captura de credenciais e código de autenticação de dois fatores (2FA) em tempo real, com o objetivo de tomar controlo total da conta Facebook da vítima.

O ataque inicia com uma mensagem que simula uma comunicação oficial do Facebook, alertando para a eliminação permanente da conta e incluindo um link externo — alojado em plataformas descartáveis como a “Vercel” — que não pertence ao domínio facebook.com.

Como funciona o ataque — passo a passo

O site malicioso replica de forma credível o fluxo real de verificação do Facebook. As etapas são as seguintes:

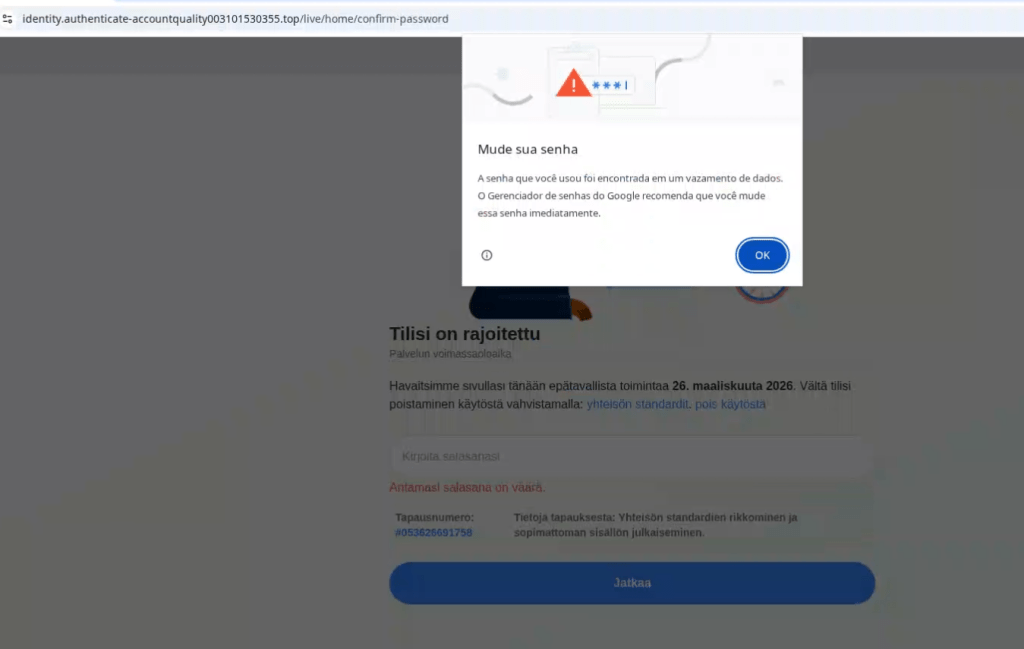

- A vítima acede a uma página falsa com o visual do “Facebook Protect”, informando que a conta foi restringida.

- É pedido o email e a password. Se a password estiver errada, o site diz-o — porque está a validar as credenciais em tempo real no Facebook.

- São pedidos dados pessoais adicionais: nome, número de telefone e data de nascimento.

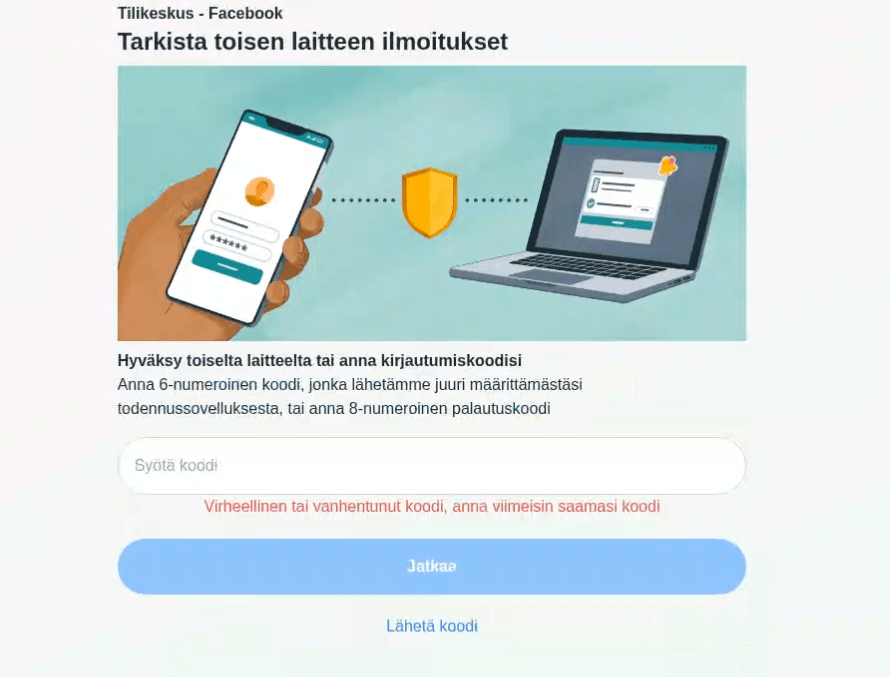

- É solicitado o código de 6 dígitos do Authenticator ou o código de recuperação de 8 dígitos.

- O atacante usa esse código imediatamente — os códigos TOTP expiram em cerca de 30 segundos.

- A conta fica completamente comprometida.

O domínio utilizado nesta campanha é um exemplo claro de infraestrutura maliciosa: longo, com string aleatória, e com o TLD .top — frequentemente abusado para este tipo de ataques.

Quais os objetivos do ataque?

O objetivo imediato é o controlo da conta Facebook. A partir daí, o atacante pode aceder ao Business Manager, contas de anúncios e páginas empresariais associadas. A conta comprometida é depois utilizada para enviar o mesmo phishing a todos os contactos, criando um efeito multiplicador que torna a campanha difícil de conter.

O que deve fazer — por cenário

Se não clicou no link: apague a mensagem, bloqueie o remetente e reporte como phishing no Facebook.

Se clicou mas não inseriu dados: não há impacto direto na conta. Limpe o cache do browser e monitorize a atividade da conta nos dias seguintes.

Se inseriu a password: altere a password imediatamente, termine todas as sessões ativas em Definições → Segurança → Onde está ligado, e verifique os métodos de recuperação e as aplicações conectadas.

Se inseriu o código 2FA: o comprometimento é provável. Aja nos próximos minutos — faça reset da password, revogue todas as sessões, verifique se foram adicionados novos administradores a páginas ou ao Business Manager, e reconfigure o 2FA. Se perder o acesso, contacte o suporte da Meta.

Como se proteger

- Substitua o 2FA por SMS por uma aplicação de autenticação (Google Authenticator, Authy). O SMS é vulnerável a ataques de SIM swapping.

- Ative os alertas de login em novos dispositivos nas definições de segurança do Facebook.

- No Business Manager, exija autenticação de dois fatores para todos os administradores.

- Audite regularmente quem tem acesso a páginas, contas de anúncios e aplicações conectadas.

- Antes de clicar em qualquer link, verifique o domínio. O único domínio legítimo da Meta é facebook.com. Qualquer outro — independentemente do aspeto visual da página — é phishing.

Nota final

Esta campanha é recorrente e utiliza infraestrutura descartável: quando um domínio é bloqueado, é substituído rapidamente por outro. A proteção eficaz depende da consciencialização de cada utilizador. Em caso de dúvida, não clique — aceda sempre diretamente ao facebook.com para verificar o estado da sua conta.

Deixe um comentário