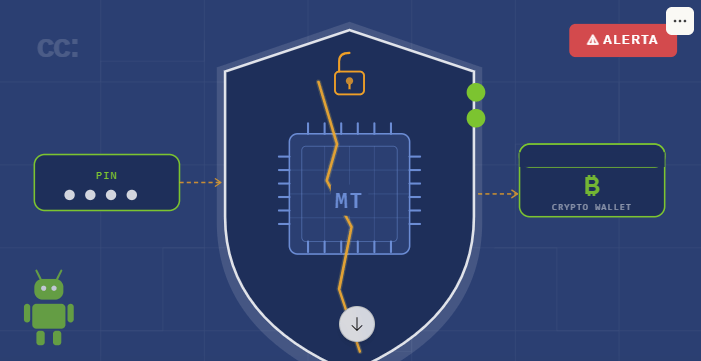

Uma investigação da equipa Donjon da Ledger, divulgada pelo The Block, identificou uma falha grave na cadeia de arranque seguro (“secure boot”) de dispositivos Android com processadores MediaTek.

O problema não é teórico. Em condições específicas, um atacante com acesso físico ao telemóvel consegue, através de ligação USB antes do sistema arrancar, extrair as chaves de encriptação do dispositivo e aceder ao conteúdo. Em testes, foram recuperados dados sensíveis de carteiras como Trust Wallet, Kraken Wallet e Phantom.

Não estamos aqui perante um ataque remoto: Não acontece “à distância” dado que exige acesso físico ao equipamento e algum conhecimento técnico. Também não é universal. Afeta sobretudo equipamentos com chips MediaTek, frequentemente em gamas mais baixas, e não a totalidade do ecossistema Android. E a taxa de sucesso não é garantida em todas as tentativas… Mas isto não torna o risco irrelevante! Torna-o mais específico. E riscos específicos são muitas vezes os mais ignorados.

O que está realmente em causa

O problema expõe uma fragilidade estrutural: o smartphone não é um cofre seguro para segredos críticos. Se alguém tiver o telefone na mão, mesmo que por pouco tempo, pode tentar:

1. contornar proteções antes do arranque do sistema

2. extrair chaves de encriptação

3. aceder a armazenamento offline

4. recuperar PINs e seed phrases

Num contexto em que, segundo dados referidos no artigo, os ataques a carteiras pessoais já representam uma fatia crescente dos roubos em criptoativos, estamos perante um risco significativo.

O que os utilizadores devem fazer:

1. Atualizar o sistema: sempre!

Se existir patch do fabricante ou e se o seu rquipamento da MediaTek (Definições > Sobre o telefone > Informação de hardware / CPU

Se aparecer MediaTek / MT?? (ex: MT6765, Dimensity, Helio), está potencialmente no grupo afetado. Se for: atualize.

3. Assumir que o telemóvel pode ser comprometido se sair do controlo

Perder o dispositivo, deixá-lo num técnico desconhecido ou mesmo emprestá-lo é um risco.

4. Não guardar passwords no telemóvel

Nem em notas, nem em screenshots, nem em ficheiros.

5. Evitar usar o telemóvel como “carteira principal”

Para valores relevantes, use hardware wallets ou soluções offline. O telemóvel é um dispositivo de conveniência, não de segurança forte.

6. Ativar encriptação e PIN forte (não biometria apenas)

Biometria pode ser contornada em vários cenários legais e técnicos. O PIN continua a ser essencial.

7. Desligar o telemóvel quando não está sob controlo direto

Este tipo de ataque ocorre antes do arranque do sistema. Um dispositivo desligado reduz a superfície de ataque em certos cenários.

8. Cuidado com acessos USB desconhecidos

Evite ligar o telefone a equipamentos de terceiros.

Guardar ativos críticos num dispositivo generalista, com múltiplas camadas de software e hardware fora do controlo do utilizador, é uma decisão de risco.

Deixe um comentário