Data do incidente: 27 de fevereiro de 2026

Classificação: ZapPhish / Malware

Fonte de deteção: Microsoft 365 Defender e Hybrid Analysis

Organização: empresaportuguesa.pt (nome editado)

1. Sumário Executivo

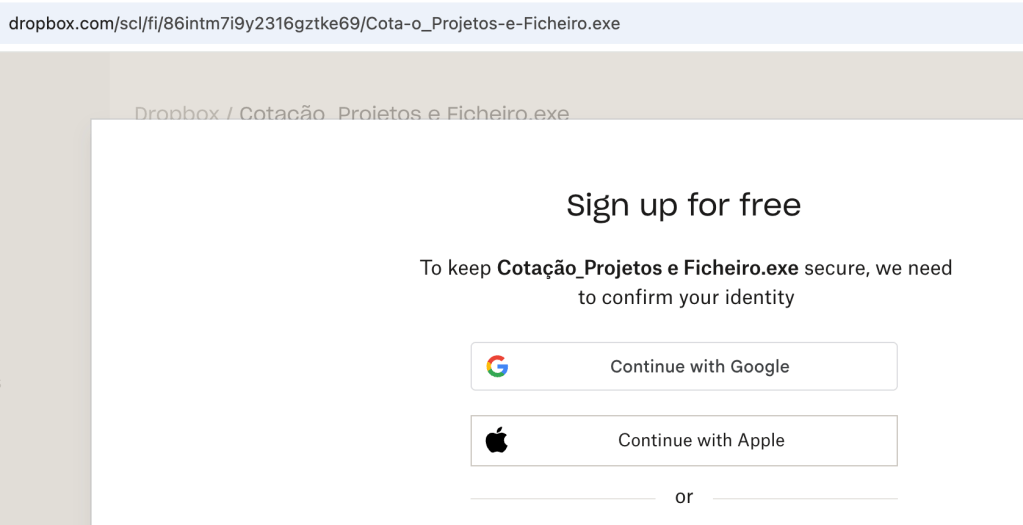

No dia 27 de fevereiro de 2026 foi detetada uma campanha de phishing que utilizou a infraestrutura legítima do Dropbox para alojar um ficheiro malicioso identificado como Cota-o_Projetos-e-Ficheiro.exe.

Apesar da extensão .exe, o ficheiro não corresponde a um executável PE, mas sim a um documento HTML disfarçado, concebido para induzir a vítima a aceder a uma página de login fraudulenta. O objetivo primário da campanha foi a captura de credenciais Google e Apple, não havendo evidência de foco direto em credenciais Microsoft 365.

A campanha envolveu múltiplos utilizadores internos, tendo sido agravada pelo reenvio interno do email por um colaborador, o que aumentou o risco devido à confiança associada ao remetente conhecido.

A infraestrutura de segurança Microsoft 365 detetou e bloqueou a maioria das tentativas, classificando a ameaça como Malicious, categoria ZapPhish / Malware, com ações Prevented e Remediated.

2. Vetor de Ataque e Engenharia Social

Os emails maliciosos apresentavam assuntos como:

RE: Cliente | <Subject real a partir de email hackeado na origem>

O tema escolhido é coerente com atividade comercial legítima, o que indica campanha direcionada e contextualizada.

O ficheiro anexado ou referenciado continha a designação Cota-o_Projetos-e-Ficheiro.exe, explorando técnica de masquerading através de extensão enganadora.

3. Impacto no Tenant Microsoft 365

Foram detetados múltiplos eventos associados ao cluster malicioso.

Utilizadores envolvidos:

utilizador1@empresaportuguesa.pt – click detetado

utilizador2@empresaportuguesa.pt – click detetado

utilizador3@empresaportuguesa.pt – reenvio interno

utilizador4@empresaportuguesa.pt – receção

Eventos relevantes incluíram:

A potentially malicious URL click was detected

Associação a mail cluster malicioso

IP identificado como suspicious: 2603:1026:c0a:888::5

IP adicional observado: <IP público> (proxy corporativo)

Alguns eventos iniciais foram marcados como “No threats found”, mas posteriormente correlacionados com cluster malicioso, o que demonstra a importância de análise contextual e hunting proativo.

4. Análise Técnica do Artefacto

Execução observada em sandbox

rundll32.exe “%WINDIR%\System32\ieframe.dll”,OpenURL C:\sample.url

Este comando abriu URL local e lançou Microsoft Edge com ligação para:

https://www.dropbox.com/scl/fi/86intm7i9y2316g-editado-ztke69/Cota-o_Projetos-e-Ficheiro.exe

Tipo real do ficheiro

HTML document

Não executável PE

SHA256: 434587f3f610d9c5314223700266c16474b2755b2876ed28bd80af634f4d8a77

Deteção AV: 0/27

A ausência de deteção por motores antivírus é típica em campanhas de credential harvesting baseadas em HTML.

5. Infraestrutura e Comportamento de Rede

Domínio principal utilizado:

http://www.dropbox.com/scl/fi/86intm7i9y2-editado-316gztke69/

Domínios auxiliares identificados:

cfl.dropboxstatic.com

dropboxcaptcha.com

use1-turn.fpjs.io

accounts.google.com

play.google.com

Foi ainda observada ligação incomum para:

44.217.135.230:3478

A utilização da porta 3478 indica uso de STUN/TURN via WebRTC, sugerindo fingerprinting avançado, técnicas anti-sandbox e potencial geolocalização via WebRTC.

A presença de fpjs.io confirma utilização de tecnologia de fingerprinting de browser.

6. Mapeamento MITRE ATT&CK

T1566 – Phishing

T1036.008 – Masquerading (extensão enganadora)

T1071 – Application Layer Protocol (Web)

T1568.002 – Dynamic Resolution / High entropy domains

T1057 – Process Discovery

T1105 – Ingress Tool Transfer

A campanha demonstra maturidade técnica superior ao phishing massivo tradicional.

7. Avaliação de Risco

Nível de risco: Médio-Alto

Justificação:

Múltiplos utilizadores afetados

URL clicks confirmados

Credential harvesting validado

Infraestrutura com técnicas de evasão e fingerprinting

Não foram observados indicadores de persistência, escalada de privilégios ou execução de payload binário secundário.

Apesar disso, a captura potencial de credenciais justificou revisão aprofundada de logs de autenticação e eventos Entra ID, a qual foi efetuada.

8. Medidas de Contenção Executadas

Ações sobre contas afetadas

Reset de password imediato para as contas com click confirmado.

Revogação de todas as sessões ativas.

Verificação de consentimentos OAuth em Entra ID, com remoção de aplicação suspeita associada a uma das contas.

Bloqueios implementados

Bloqueio no Microsoft 365 Tenant Allow/Block List da URL:

https://www.dropbox.com/scl/fi/86intm7i9y231-editado-6gztke69/*

Bloqueio do domínio:

https://use1-tu-editado-rn.fpjs.io

Bloqueio do hash SHA256:

434587f3f610d9c5314223700266c16474b2755b2876ed28bd80af634f4d8a77

Implementação de bloqueios adicionais nos proxies Squid 252 e 253, aplicados individualmente com reinício controlado e correção de anomalia de regex e porto.

Foi igualmente realizado hunting interno por:

86intm7i9y2316gztke69

fpjs.io

Cota-o_Projetos-e-Ficheiro.exe

9. Conclusão Técnica

Trata-se de uma campanha de phishing direcionado com engenharia social adaptada ao contexto comercial da organização.

A utilização do Dropbox como infraestrutura legítima teve como objetivo evasão de filtros e aumento da taxa de sucesso. O ficheiro HTML mascarado demonstra técnica de dissimulação simples mas eficaz.

O uso de fingerprinting via fpjs.io e WebRTC indica infraestrutura moderna de phishing, com capacidade de distinguir vítimas reais de sandbox ou bots automatizados.

A contenção foi eficaz na maioria dos casos, com ações Prevented e Remediated registadas. A existência de URL clicks justificou monitorização reforçada de eventos de autenticação e comportamento anómalo nas contas afetadas durante 30 dias.

O incidente encontra-se contido à data do presente relatório, não existindo evidência de comprometimento persistente no tenant empresaportuguesa.pt.

Deixe um comentário