Recentemente, chegou à CpC: Iniciativa Cidadãos pela Cibersegurança um email suspeito com um pdf anexo:

(removemos o nome da conta infectada e email address para protecção da vítima)

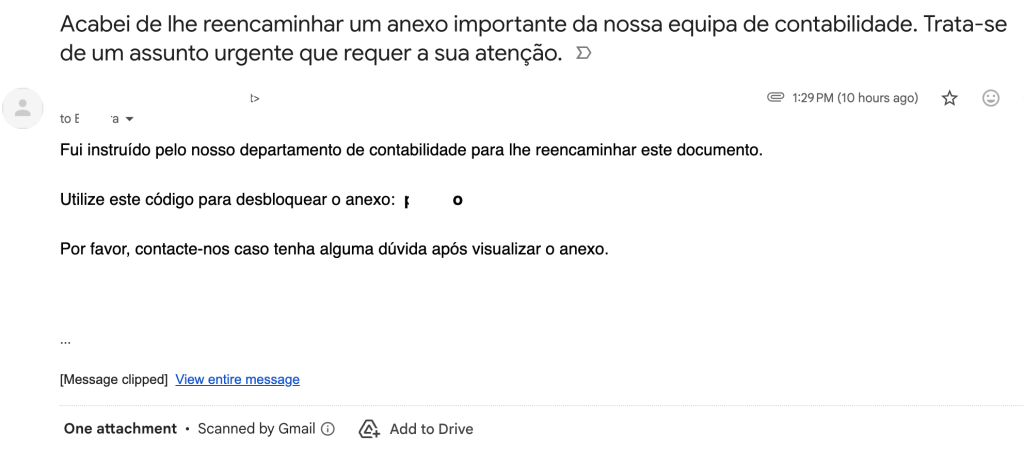

“Acabei de lhe reencaminhar um anexo importante da nossa equipa de contabilidade. Trata-se de um assunto urgente que requer a sua atenção.

<substituido> <nome@domain.pt>

1:29 PM (9 hours ago)

to <Substituído>

Fui instruído pelo nosso departamento de contabilidade para lhe reencaminhar este documento.

Utilize este código para desbloquear o anexo: <substituído>

Por favor, contacte-nos caso tenha alguma dúvida após visualizar o anexo.“

1) Como isto pode ter entrado “na rede da <substituído>”

O header mostra algo importante: o email foi emitido por infraestrutura legítima do domínio <substituído>.pt (Microsoft 365 / outbound.protection.outlook.com) e passou pelas barreiras SPF/DKIM/DMARC. Isto elimina a possibilidade de se tratar “spoofing básico” e aponta para um cenário em que alguém enviou este email com malware a partir do interior (ou seja: de uma conta comprometida, ou um fluxo legítimo de encaminhamento abusado).

Provavelmente tratou-se de (por ordem):

A. Comprometimento direto da conta (o mais comum e provável)

Phishing de credenciais (página falsa de Microsoft 365) + recolha de password + captura de MFA (ou “MFA fatigue” / aprovação indevida).

Token/session hijack (roubo de cookie/refresh token via malware no PC do utilizador), que permite ao atacante enviar emails sem precisar da password e por vezes sem disparar alertas óbvios.

Password reutilizada noutro serviço que foi alvo de leak (credential stuffing).

B. Comprometimento do endpoint do utilizador (PC)

O utilizador abre um anexo/ficheiro malicioso anterior (ou instala “update” falso) e fica com infostealer/loader.

A partir daí, o atacante extrai tokens do Outlook/Teams/Edge/Chrome, ou credenciais do Windows, e entra no M365.

C. Comprometimento através de fornecedores / cadeia de email

Um fornecedor envia uma “fatura” e um colaborador abre, a máquina cai, e depois a conta envia o PDF para o exterior.

D. Abuso de regras e conectores (raro)

O atacante cria mailbox rules para ocultar respostas, reenviar conversas, ou manter persistência.

Em ambientes mal configurados: conectores externos, “app consent” malicioso (OAuth) ou permissões delegadas indevidas.

Há um detalhe que torna plausível este cenário (apesar de ser um vetor raro): o email parece ser um “forward”/reenviado (“reencaminhar”), típico de campanhas em que o atacante usa a confiança já existente do endereço real para aumentar a taxa de abertura. E o PDF encriptado é o truque para passar pelos scanners do gateway.

2) O que deve ter feito a conta infetada:

Fase 1 — Preparação

Login do atacante no M365 (web ou API).

Criação de regra de mailbox (para esconder envios, mover respostas para pastas, marcar como lido).

Eventualmente criação de assinatura ou alteração de “display name” para parecer normal.

Fase 2 — Disseminação

Envio para contactos internos/externos (muitas vezes a partir da agenda/recents).

Uso de temas financeiros (“contabilidade”, “fatura”, “urgente”) porque:

gera abertura rápida e encaixa em rotinas reais.

Fase 3 — Persistência / Exploração

Se alguém abre o PDF e cai, o atacante passa do “comprometimento de email” para comprometimento de endpoint, e onde obtem mais elementos (credenciais, movimentos laterais, acesso a partilhas, etc.).

No header do email há um indício alinhado com “conta comprometida e a ser usada como relé”: o email tem traços de reencaminhamento e transformação (p.ex. “Resent-From” e cadeias ARC). Isso não prova infeção da mailbox, mas é compatível com utilização indevida da conta para campanhas.

3) Que dados e acessos o malware tenta obter?

Parece uma cadeia “PDF → exploit/loader → roubo de credenciais + controlo remoto + possível mineração/impacto”, com forte foco em Windows.

3.1. Vetor: exploração ao abrir o PDF (T1203 / heap spray)

Aparece “Exploitation for Client Execution (T1203)” e “exploit_heapspray”.

Heap spray em PDF é um padrão clássico para tentar explorar vulnerabilidades do leitor (muitas vezes Acrobat/Reader no Windows).

Isto sugere que o PDF não é só “um documento”: foi construído para tentar executar código no momento de abertura, dependendo de versão do Acrobat/Reader e mitigations.

3.2. Fingerprinting e anti-sandbox (T1497 + WMI T1047)

O VT lista:

calls-wmi / antivm_wmi

checks de memória disponível, display, discos, locale, layout do teclado, língua

“possible date expiration check”

Isto é típico de malware que:

não se ativa em sandbox (para escapar a análises),

só “dispara” em alvos reais (geofencing / perfis),

e tenta evitar detecção comportamental.

3.3. Roubo de credenciais (T1003 + “registry_credential_store_access”)

Eis o essencial:

OS Credential Dumping (T1003)

“Accessed credential storage registry keys”

serviços abertos: VaultSvc (Credential Manager), além de referência a lsass.exe no ambiente

O que significa:

tentativa de obter credenciais guardadas (Windows Credential Manager),

tentativa de dump de LSASS ou técnicas equivalentes (dependendo de permissões) e furto de tokens/sessões (Edge/Chrome/Office).

Objetivo: entrar em:

Microsoft 365 (Outlook, SharePoint, OneDrive, Teams),

VPNs, RDP, credenciais corporativas,

gestores de passwords se existirem integrações/auto-fill,

e possivelmente contas bancárias/serviços de faturação se o utilizador as usa no mesmo PC.

3.4. Execução e evasão: injeção de processos (T1055)

creates suspended process

resumethread_remote_process

reads memory of another process

Isto aponta para:

injeção para esconder payload dentro de processos legítimos,

dificultar detecção,

e ganhar estabilidade.

3.5. Persistência e “baixo nível” (Rootkit/Bootkit + acesso a PhysicalDrive0)

Este é o bloco mais alarmante:

T1014 Rootkit

T1542 / T1542.003 Bootkit / Pre-OS Boot

“Attempted to write directly to a physical drive”

“Uses suspicious IO control codes”

referência a ??\PhysicalDrive0

Nem sempre isto significa um bootkit real instalado (sandboxes por vezes sobre-classificam), mas significa intenção ou tentativa de:

aceder num disco físico (ou simular isso),

obter persistência forte,

ou fazer técnicas de evasão/anti-VM (ver discos/partições/artefactos típicos).

Em ambiente corporativo isto é sinal vermelho.

3.6. C2 e rede: HTTPS encriptado + múltiplos user agents (T1071 + T1573)

O VT mostra:

DNS para domínios legítimos (Adobe, Akamai, Teams) — isto pode ser “ruído normal” do Acrobat, mas também serve para camuflagem.

Encrypted Channel (T1573) e Application Layer Protocol (T1071).

“Attempts to connect to a dead IP:Port”

“more than one unique useragent”

Isto sugere:

tentativa de falar com infraestrutura de comando e controlo via HTTPS,

fallback/rotação de endpoints,

e camuflagem por user-agent.

3.7. “Resource hijacking / cryptopool domains” (T1496)

O VT assinala “Connects to crypto currency mining pool” / “cryptopool_domains”.

Isto pode ser:

componente extra (mineração) após infeção, para monetização,

ou falso positivo a partir de IOC genérico.

Mas combinado com o resto, eu não descartava: muitos loaders instalam miner depois.

3.8. Impacto: Data Destruction (T1485) + deleções anómalas

T1485 e “anomalous deletefile 10+”:

Pode ser limpeza de rastos / anti-forensics,

Pode ser comportamento do Acrobat (cache) misturado com deteção heurística,

Ou pode ser fase de destruição/criptação.

Com a soma dos sinais (credenciais + injeção + stealth + C2), o cenário mais provável é ataque orientado a acesso, não “destruição por diversão”. Mas o risco de impacto existe.

Conclusão

Como entrou na conta infecta: quase de certeza por comprometimento de conta M365 (phishing/token) ou por endpoint comprometido que levou ao roubo de sessão/credenciais; depois o atacante usou a conta real para enviar um PDF encriptado e escapar a filtros.

O que a conta fez: serviu como plataforma de distribuição confiável; possivelmente com regras para ocultar atividade e manter persistência.

O que o malware tenta obter: credenciais e tokens do Windows e do browser, acesso a M365/SharePoint/OneDrive/Teams, e estabelecer comando e controlo; tem sinais de injeção e tentativas de elevada persistência (até ao nível de disco), e pode incluir mineração ou ações destrutivas.

Recomendações finais para o IT da organização afetada:

Contenção imediata e indicadores para procurar na rede:

Com o objetivo é parar o problema, confirmar se há persistência (na conta e nos endpoints) e levantar IOCs que permitam varrer o resto da organização.

1) Contenção imediata (primeiras horas)

Na conta visada e quaisquer contas que tenham enviado/reenviado):

Reset de password + revogar sessões

Forçar mudança de password.

Revoke Sign-in Sessions / revoke refresh tokens (a revogação de sessões é crítica: infostealers roubam tokens, não só passwords).

Reforçar MFA

Preferir FIDO2/Passkey ou app com number matching (evitar “approve” cego).

Bloquear SMS se possível (é fraco).

Bloqueio temporário do utilizador (se houver sinais de envio em massa)

Suspender login durante a investigação, ou restringir por localização/dispositivo.

Quarentena e purge do email malicioso

Fazer “search and purge” em todas as caixas (inclui “Sent Items”, “Deleted”, “Recoverable Items”).

Bloquear o SHA256 / anexos semelhantes

Bloqueio por hash (Defender for Office 365 / EDR) e por nome/padrões (“invoiceprotected.pdf”).

Bloquear e alertar sobre a password “<alterado>”

Reforçar aviso interno sobre PDF encriptado com password no corpo.

Nos endpoints (sobretudo Windows):

Isolar da rede os PCs que abriram o PDF

EDR isolation (ou desligar Wi-Fi/cabo).

Preservar provas (imagem/artefactos) antes de reinstalar o computador Windows infectado.

2) Indicadores para procurar na mailbox (M365 / Exchange Online)

A) Mailbox rules e forwarders (o clássico pós-compromisso)

Procurar:

Regras que:

movem emails para pastas obscuras,

marcam como lido,

apagam,

encaminham para externo,

aplicam termos como “invoice”, “payment”, “contabilidade”, “scan”, “urgent”, “PDF”, “DocuSign”.

Forwarding SMTP address definido na mailbox.

Delegates adicionados recentemente (“Send As”, “Send on Behalf”).

Sinais típicos:

Regra criada fora de horário.

Regra com nome genérico (“.”, “RSS”, “Archive”, “Notes”).

Forward para Gmail/Proton/Outlook.com.

B) Sign-ins suspeitos (Entra ID / Azure AD)

Ver:

Logins a partir de países/IPs não habituais.

User agents estranhos (IMAP/POP legacy, scripts, “python-requests”, “curl”, “Unknown”).

“Impossible travel” (se tiveres esse tipo de deteção).

Login bem-sucedido seguido de envio massivo.

Múltiplas falhas de login antes do sucesso.

Alterações em MFA / métodos adicionados.

Registos de “MFA denied” repetidos (fadiga).

C) App consents e OAuth abuse (muito subestimado)

Isto é crítico porque permite persistência mesmo com password nova.

Procurar:

Enterprise applications com permissões tipo:

Mail.Read, Mail.ReadWrite, Mail.Send,

offline_access,

Files.Read, Files.ReadWrite,

User.Read.All, Directory.Read.All.

Apps com nomes “normais” (ex.: “Adobe PDF”, “Doc Scan”, “Teams Helper”) criadas/consentidas recentemente.

Consentimento dado pelo utilizador (user-consented) sem revisão.

Se for encontrado algo duvidoso: remover o consent e bloqueiar a app.

D) Auditoria de envio

Mensagens em Sent Items e também no Message Trace:

volume anómalo,

destinatários fora do padrão,

assuntos repetidos,

anexos encriptados.

Procurar também “To: o próprio remetente” (como no teu caso: From/To = a mesma pessoa). Isso aparece em campanhas porque:

simplifica automação,

ou tenta mascarar “reencaminhamento” / falhas no template.

3) Indicadores para procurar nos endpoints Windows (EDR/Forense)

A) Execução e cadeia de processos

Acrobat.exe a abrir o PDF → seguido por processos anómalos:

powershell.exe (mesmo que não apareça sempre),

cmd.exe,

wscript.exe / cscript.exe,

criação de processos em estado suspenso (injeção).

Crash logs do Acrobat e artefactos no %TEMP%, AppData\Local\Temp\NGL\, caches do Acrobat.

B) Credenciais / LSASS / Vault

Acessos suspeitos ao Credential Manager (VaultSvc) e tentativas de leitura de chaves/segredos.

Eventos/alertas EDR de acesso a lsass.exe ou dump de memória.

Consultas ao registry associadas a credenciais e “internet settings/proxy”.

C) Persistência e artefactos “baixos”

Neste caso deve ter havido uma série de tentativas de acesso a PhysicalDrive0 e sinais do tipo bootkit/rootkit. Portanto procurar:

drivers novos,

serviços novos,

tarefas agendadas,

alterações estranhas em boot configuration.

D) Rede (C2)

Conexões HTTPS para IPs “sem contexto” logo após abrir o PDF.

User-agents múltiplos em curto espaço.

DNS suspeito / tentativas para endpoints “mortos” (fallback).

Mesmo que apareçam domínios legítimos (Adobe/Teams), procurar “picos” coincidentes com a abertura do PDF.

4) Indicadores de propagação dentro da organização

Depois de conter o “paciente zero”, assume que tentaram escalar:

Novas caixas a enviar o mesmo tema/anexo.

Acesso a SharePoint/OneDrive do utilizador visado (downloads em massa, pesquisa por “passwords”, “finance”, “invoice”, “contracts”).

Atividade no Teams (mensagens com links, ficheiros).

Criação de novos utilizadores ou mudanças de permissões (se houve escalada).

Tentativa de desativar segurança (Safe Links, Safe Attachments, policies).

5) Regras simples de decisão

Se houver pelo menos um destes sinais, tratar como incidente confirmado:

mailbox rule de forward/auto-delete criada recentemente,

app consent com Mail.Send + offline_access,

sign-in de geografia/IP novo + envio de anexo encriptado,

endpoint com sinais de injeção/credenciais/EDR alerta,

mais do que uma conta a repetir o padrão.

Se não houver nada disso, ainda assim:

o PDF encriptado é uma técnica de bypass comum,

e o VT indica comportamentos agressivos em Windows,

portanto vale a pena varrer a organização por:

nome do ficheiro,

hash SHA256,

assunto do email,

e regras criadas por data.

6) Recomendações estruturais (para não repetir)

a)

Bloquear PDFs encriptados por política, ou pelo menos pôr em quarentena quando a password vem no corpo do email.

Desativar legacy auth (IMAP/POP) se ainda existir.

MFA forte (FIDO2/passkeys) + políticas de Conditional Access (compliance device, geofence, risk-based).

b) Criar alertas para:

criação de mailbox rules,

consentimentos OAuth,

envio massivo,

login anómalo.

c) Patching rigoroso de Acrobat/Reader e browsers.

Deixe um comentário