O que é o Psiphon Conduit (e o que não é)

Nos últimos tempos tem-se falado muito, sobretudo em redes sociais iranianas e em comunidades ligadas à diáspora e ao ativismo digital, de uma ferramenta chamada Psiphon e, mais recentemente, do Psiphon Conduit. A discussão mistura ajuda solidária, dúvidas técnicas legítimas e suspeitas compreensíveis.

O que é o Psiphon?

O Psiphon é um projeto criado em 2006, com um objetivo específico e limitado: permitir acesso à Internet aberta em contextos de censura estatal.

Não é uma VPN comercial, não foi criado para streaming nem para “privacidade total” (algo que, francamente, é um mito).

O sistema combina túneis encriptados e VPN com técnicas de ofuscação do tráfego, para dificultar bloqueios e inspeção profunda de pacotes.

É desenvolvido e operado pela https://psiphon.ca e https://psiphon.ca/en/about.html, sediada no Canadá, e é usado há anos em países como Irão, China, Rússia e Afeganistão, estando documentado em relatórios académicos e estudos sobre censura digital.

O que é o Psiphon Conduit?

O Psiphon Conduit não é um “novo Psiphon”, nem uma VPN autónoma.

É uma arquitetura destinada a resolver um problema concreto: o bloqueio rápido de servidores centrais.

Na prática:

pessoas em países sem censura podem instalar o Conduit nos seus equipamentos;

Android, iOS e MacOS

https://psiphon.ca/en/download-store.html

O seu computador ou telemóvel passa a funcionar como uma Estação Conduit que depois pode ser usado pelo proxy Psiphon que deve, de seguida, configurar (o setup do Psiphon faz sozinho essa alteração que pode reverter a qualquer momento). Depois, utilizadores em países censurados ligam-se à rede Psiphon e o seu tráfego pode sair para a Internet através desses pontos voluntários.

Ter em conta que os gestores das redes dos países onde estão os utilizadores (por exemplo o regime iraniano: poderão ter acesso ao IP do equipamento onde corre o Conduit: será apenas um entre muitos e teriam que analisar todo o tráfego que sai do Irão (que hoje em dia: é pouco) para listar esses IPs (que, de qualquer rondam, não sendo fixos em ligações domésticas) mas há que admitir que essa possibilidade existe: de identificarem a cidade onde está a correr esse conduit.

O objetivo é descentralizar os pontos de saída, tornando o bloqueio massivo por parte de Estados repressivos e autoritários mais dispendioso e difícil (ou até impossível) para quem censura os seus cidadãos.

Como é que o Conduit funciona:

Há alguns pontos técnicos essenciais, confirmados por auditorias independentes:

O Conduit não aceita ligações diretas de entrada.

Inicia sempre uma ligação de saída (outbound) para a rede Psiphon.

Todo o tráfego dos utilizadores censurados é encapsulado dentro dessa ligação já existente.

Na prática:

funciona por detrás de quase todos os NATs;

não requer IP público nem portas abertas;

o tráfego aparenta ser HTTPS normal.

Tecnicamente, o Conduit atua como um proxy em túnel “de dentro para fora”.

Protocolos utilizados:

O sistema usa túneis baseados em: SSH, TLS/HTTPS e técnicas inteligentes de obfuscação (randomização, padding, tráfego disfarçado).

De notar que os protocolos e padrões podem mudar dinamicamente para evitar bloqueios automáticos.

Fluxo de tráfego (em resumo):

1. O Conduit estabelece ligação de saída aos servidores Psiphon

2. Utilizadores em países censurados ligam-se à rede

3. O tráfego é encapsulado

4. Sai para a Internet usando o IP residencial do voluntário

É precisamente esta opção (IPs residenciais e distribuídos) que dificulta a censura em larga escala.

Servidores centrais: o que existe e para que servem?

Sim, o Psiphon tem servidores centrais.

Não, eles não são os únicos pontos de saída.

Estes servidores são usados sobretudo para:

coordenação,

bootstrapping e

fallback técnico.

Se o sistema dependesse apenas deles, teria sido bloqueado há muito tempo…

Auditoria de segurança independente:

Em 2024, a integração do Psiphon Conduit no núcleo do Psiphon foi alvo de uma auditoria técnica aprofundada (https://cure53.de/pentest-report_psiphon-conduit-library_2.pdf), conduzida pela Cure53, uma empresa europeia de referência em pentesting e auditorias de código.

Pontos essenciais do relatório:

1. auditoria white-box, com acesso total ao código-fonte

2. análise de uma integração complexa (≈13 000 linhas adicionadas, ≈4 000 removidas);

3. testes a protocolos, WebRTC, NAT, STUN, DTLS, gestão de sessões, DoS e dependências.

4. Resultado:

nenhuma vulnerabilidade crítica foi encontrada;

apenas um problema menor (a label constante num canal WebRTC), que foi rapidamente corrigido e verificado;

dependências analisadas, sem falhas conhecidas e

parâmetros críticos gerados e distribuídos de forma segura.

O relatório sublinha, no entanto, dois aspetos importantes:

1. A complexidade do sistema é elevada, o que dificulta auditorias superficiais.

2. São recomendadas avaliações de segurança recorrentes, porque mudanças frequentes podem introduzir riscos não intencionais.

Nada disto prova “segurança absoluta”.

Mas desmonta a narrativa de que o Conduit é tecnicamente descuidado ou uma “caixa preta” improvisada .

Segurança e riscos:

O tráfego é encriptado e ofuscado.

Dificulta a censura e a vigilância massiva mas

Não garante anonimato total.

Nenhuma ferramenta séria promete “100% de anonimato”. Nem o Tor o faz.

Para quem executa uma Estação Conduit:

O IP do voluntário é usado como ponto de saída.

Pode levantar questões junto do ISP ou autoridades, dependendo do país.

Há aumento de consumo de dados e energia.

O voluntário não controla o conteúdo final acedido.

Não é ilegal por definição, mas não é neutro nem isento de consequências.

Canadá e Five Eyes:

O Canadá integra a aliança de inteligência Five Eyes (Cinco Olhos), juntamente com os Estados Unidos, Reino Unido, Austrália e Nova Zelândia. Esta rede anglo-saxónica de vigilância global, formalizada após a Segunda Guerra Mundial, partilha informações de segurança, defesa e ciberinteligência, com o Canadá a desempenhar um papel importante no monitoramento de sinais.

Dado que existem servidores centrais no Canadá, ainda que numa arquitectura complexa e opaca não é impossível (mas tecnicamente difícil) que existam backdoors que disponibilizem acessos às agências de espionagem destes países.

Contudo, sabendo-se que

o código é auditado;

que não foram encontradas backdoors conhecidas

e que o modelo não depende exclusivamente de servidores centrais;

o uso de Conduits voluntários é explícito e opt-in.

Embora isto não elimine riscos políticos ou geoestratégicos, não há qualquer indício que a rede esteja ao alcance do regime iraniano ou seja um mecanismo de controlo e/ou vigilância disfarçado por parte da Five Eyes.

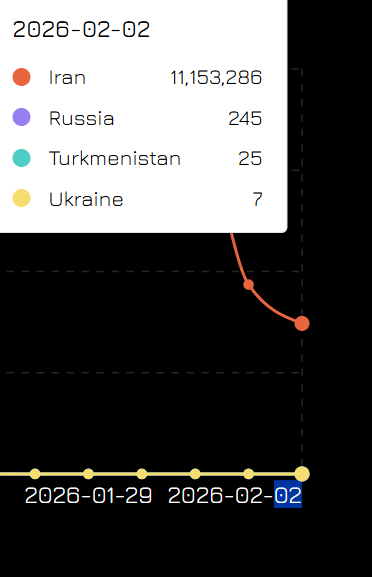

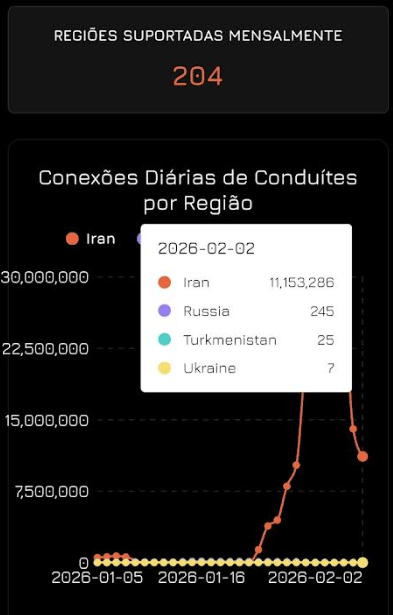

Os Conduits estão agora num pico de uso como se observa em https://conduit.psiphon.ca/pt/stats com a esmagadora maioria de utilizadores

Porque surge com força agora com um pico de 29 milhões de conexões do Irão a 29.01.2026 num crescimento que subiu quase do zero a 22.01.2026

Em contextos como o da actual revolução no Irão e a repressão radical e violenta por parte do regime de Teerão com cortes frequentes de Internet, bloqueio rápido de VPNs comerciais etentativas deliberadas de isolamento informativo. Arquiteturas distribuídas e comunitárias como a dos Conduits voltam a ganhar relevância porque são mais difíceis de neutralizar de forma centralizada.

Como é que alguém no Irão pode usar o Psiphon?

1. Uma pessoa dentro do Irão não usa o Psiphon Conduit. O Conduit é para quem está fora do país.

2. Quem está no Irão usa o cliente Psiphon.

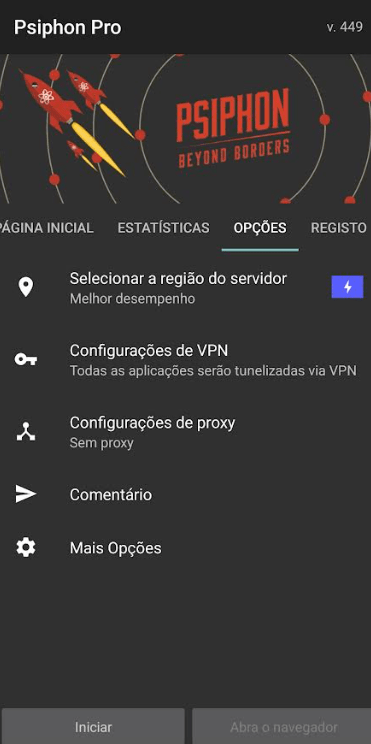

Uso do Psiphon:

1. Instalar o cliente Psiphon

O utilizador no Irão precisa de instalar aa aplicação Psiphon (Android, Windows ou iOS).

Na Play Store do Android, a 03.02.2026b aparecia como “Psiphon VPN: Liberdade Online”

Se estiver bloqueada terá que ser instalada por envio e instalação de um ficheiro APK (Android): o que implica riscos porque há que ter a certeza de que se trata mesmo da aplicação certa.

2. Abrir a app e ligar

Depois de instalada:

o utilizador abre a app;

carrega em “Iniciar”

o Psiphon tenta automaticamente vários métodos até conseguir sair da rede censurada

3. O que acontece por trás nestas navegações(de forma muito resumida)

Quando as VPNs normais estão bloqueadas:

o Psiphon procura rotas alternativas;

podendo usar:

servidores Psiphon,

Conduits (pontes voluntárias) espalhadas por outros países.

Se houver Conduits disponíveis:

o tráfego do utilizador é encapsulado;

sai para a Internet através do IP residencial de um voluntário fora do Irão.

O utilizador não escolhe, não vê nem sabe qual Conduit está a usar.

4. O que o utilizador consegue fazer

Uma vez ligado, pode:

aceder a sites bloqueados;

usar redes sociais;

comunicar com o exterior;

enviar informação (texto, imagens, vídeo).

Atenção: Não significa anonimato total!

É acesso à Internet aberta, não invisibilidade.

Importante: O que o utilizador no Irão não fará

não instala o Psiphon Conduit

não “empresta Internet” a ninguém fora do país

não escolhe voluntários para usar os seus conduits

não controla o percurso do tráfego até chegar ao destino

não tem garantias absolutas de anonimato (isso vem mais da sua atitude defensiva na internet)

Deixe um comentário