No final de julho de 2025, a Rússia confirmou oficialmente um dos maiores ciberataques alguma vez registados no setor da aviação civil. A Aeroflot, maior companhia aérea russa e uma das mais antigas do mundo, viu toda a sua infraestrutura digital colapsar após um ataque devastador que destruiu os seus sistemas centrais. O caso foi confirmado pela Procuradoria-Geral da Federação Russa, que abriu uma investigação criminal por acesso não autorizado a sistemas informáticos protegidos, com base nos dados recolhidos pela própria Procuradoria e pelas autoridades federais.

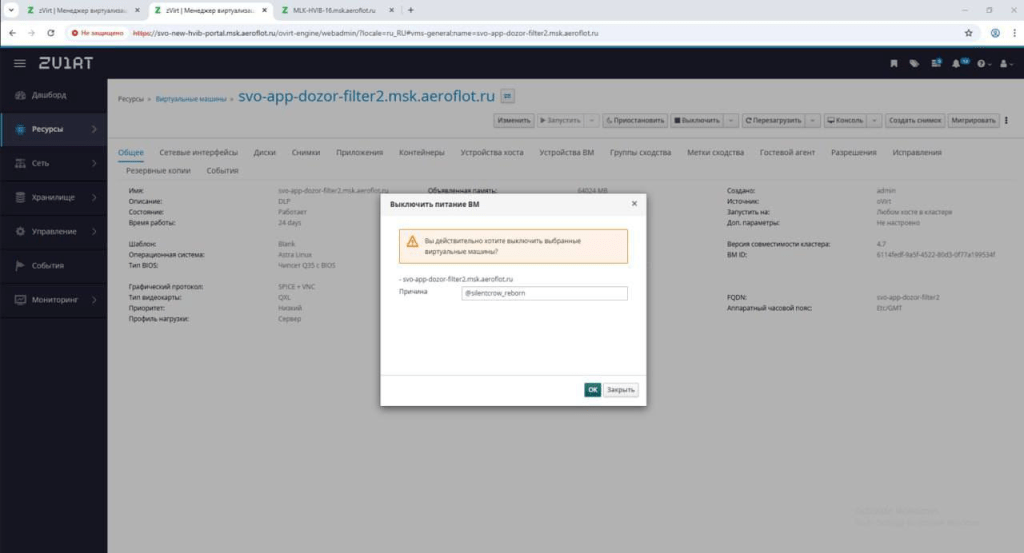

A autoria do ataque foi reivindicada por dois grupos de hackers com motivações políticas claras: os Silent Crow, de origem ucraniana, e os Cyber Partisans, um coletivo de ciberativistas bielorrussos. Ambos afirmaram ter planeado a operação durante mais de um ano. O resultado foi catastrófico. Mais de 7.000 servidores e estações de trabalho foram destruídos nos escritórios da Aeroflot em Sheremetyevo e Melkisarovo, bem como nos seus data centers principais. Foram exfiltrados mais de 22 terabytes de dados: 12 terabytes de bases de dados, 8 terabytes de ficheiros partilhados do Windows, e 2 terabytes de correio eletrónico interno.

Entre os sistemas destruídos encontram-se plataformas absolutamente críticas como o CREW (gestão de tripulações), Sabre (reservas e inventário de voos), Sharepoint (colaboração interna), Exchange (email corporativo), KASUD, Sirax (sistema de contabilidade e bilhética), Sofi, CRM (gestão de clientes), ERP (gestão financeira), 1C (gestão de recursos), sistemas de segurança e quase todos os restantes elementos da rede corporativa da Aeroflot.

Com este ataque, a companhia ficou incapaz de emitir bilhetes, realizar check-ins, calcular combustível, comunicar entre departamentos ou processar reembolsos. O site e os sistemas internos foram abaixo. Os computadores de trabalho ficaram inoperacionais. Aviões não conseguiam descolar por falta de cálculos de peso e balanceamento. Passageiros acumularam-se nos aeroportos, muitos sem bagagens, sem ar condicionado e sem qualquer tipo de resposta por parte da transportadora. A Aeroflot foi obrigada a cancelar dezenas de voos, incluindo para destinos como Minsk e Yerevan. Apesar disso, afirmou conseguir manter em operação 213 dos seus 267 voos no dia 29 de julho.

O impacto económico foi imediato. Só no primeiro dia, os prejuízos diretos foram estimados entre 259 e 500 milhões de rublos. Os hackers afirmaram ainda que copiaram milhares de ficheiros sensíveis, incluindo bases de dados com históricos de voos e escutas internas, que poderão agora ser usados para investigações independentes.

Uma revelação particularmente embaraçosa foi a de que a empresa ainda utilizava sistemas baseados em Windows XP, já há muito obsoleto e vulnerável, e que o CEO da Aeroflot não alterava a sua password há mais de três anos. Esta negligência básica em termos de segurança serviu de porta de entrada para os atacantes manterem presença prolongada nos sistemas da companhia.

As autoridades russas não confirmaram publicamente se houve compromisso direto de dados pessoais de clientes ou funcionários, mas os materiais em fuga indicam que tal terá ocorrido. A investigação criminal decorre ao abrigo do artigo 272.º, n.º 4 do Código Penal da Federação Russa, que trata do acesso não autorizado a sistemas informáticos. Fontes próximas das autoridades sugerem que os atacantes terão ligações à Ucrânia, país que a Rússia invadiu ilegalmente em 2022 e com o qual mantém uma guerra em vários planos, incluindo o cibernético.

O incidente tem implicações graves para todos os países com sistemas de transporte aéreo informatizados — e Portugal não é exceção. A destruição quase total dos sistemas da Aeroflot demonstra que ataques prolongados e persistentes, quando não detetados a tempo, podem resultar num colapso absoluto das operações. O uso de técnicas avançadas, como compromissos de hipervisores (por exemplo VMware ESXi) e a eliminação deliberada de backups, mostra uma nova geração de ciberataques que vão muito além do simples roubo de dados: visam a destruição irreversível das capacidades operacionais.

Para a TAP Air Portugal, este caso deve ser um alerta estratégico. A companhia aérea nacional deve preparar-se para cenários semelhantes através de medidas concretas e imediatas. Deve realizar simulações realistas de ciberataques em larga escala, conduzidas por equipas externas especializadas em testes de intrusão (Red Team), com cobertura total dos sistemas de reservas, gestão de tripulações, contabilidade de voos, comunicações internas e bilhética.

É essencial rever a arquitetura de virtualização utilizada pela TAP e pelos seus fornecedores. Os hipervisores devem ser protegidos com atualizações regulares, isolamento segmentado e autenticação multifator. As credenciais privilegiadas devem ser periodicamente auditadas e rotativamente alteradas, com políticas rígidas contra senhas permanentes ou reutilizadas, como sucedeu na Aeroflot.

Os backups devem ser armazenados em locais fisicamente separados da infraestrutura operacional e mantidos offline sempre que possível. Além disso, devem ser regularmente testados para garantir que são recuperáveis em situações de falha total.

Devem existir planos de contingência operacionais que permitam continuar a operar parcialmente mesmo sem sistemas digitais. Isso inclui bilhética manual, comunicação direta com passageiros, apoio presencial reforçado nos aeroportos e sistemas analógicos de cálculo de combustível e balanceamento de carga.

É igualmente fundamental investir na formação contínua dos trabalhadores da TAP, desde helpdesk até administradores de rede, de forma a detetar comportamentos anómalos e reagir precocemente a qualquer intrusão. A cibersegurança não pode ser encarada como uma responsabilidade do departamento técnico: é (ou deveria ser) uma cultura organizacional transversal.

Portugal, enquanto Estado, deve também tratar a cibersegurança da aviação civil como um assunto de soberania. A TAP, pela sua importância económica, simbólica e estratégica, deve estar entre as entidades mais protegidas do país. O ataque à Aeroflot demonstrou que bastam algumas falhas básicas para se perderem anos de infraestrutura e milhões de euros. Esperar que aconteça cá para reagir será um erro demasiado caro. O momento de aprender com os erros dos outros é agora.

Deixe um comentário