Usando – provavelmente – a lista de telemóveis de 360 milhões de números do WhatsApp exfiltrada em 2022 (1) decorre agora na internet em Portugal um “scam” (burla) que começa através um contacto por mensagem de WhatsApp de um número “WhatsApp empresarial” (2).

Na abordagem que nos fizeram o burlão (scammer) usou um telemóvel com o indicativo +67 das Ilhas Nauru e Christmas (territórios com soberania australiana). O burlão, que escrevia em inglês e usava o nome “Amelia Santos” alegava ser “Community Manager” da Webcomum digital agency. Esta empresa de marketing digital existe, efectivamente, e é baseada no Porto o que indica que o scammer realizou algum trabalho de pesquisa básica para credibilizar a sua campanha. Não há indícios, naturalmente, de que esta empresa saiba que o seu nome está a ser usado. A Webcomum foi contactada com este alerta de uso impróprio do seu nome mas nunca nos respondeu.

A abordagem começa por informar que estão a contratar “trabalhadores remotos” e que o “trabalho” não iria afectar a actividade profissional actual. O “trabalho” consistiria na promoção de páginas Instagram de vários clientes por forma a captar para as mesmas mais tráfego. Para cada página que fosse seguida a empresa (não a “Webcomum” mas um “parceiro”) faria um pagamento diário.

a) Se a representação em nome da Webcomum fosse verdadeira poderia ser um dos muitos esquemas que existem para fazer crescer páginas do facebook e instagram: Contudo, não era, como veremos mais adiante.

“Amelia” (o nome não é, obviamente, verdadeiro) alega que se as vítimas seguirem entre 25 a 30 contas de instagram de clientes seus, por dia, recebem 5 USDT (criptomoeda Tether) uma token Ethereum indexada ao valor de um dólar norte-americano (uma “stablecoin”) e que por dia é possível receber até 250 USDTs apenas por seguir páginas Instagram. “Amelia” indica que para receber a verba há que instalar no telemóvel e aderir a um corretor de cripto, a BYBIT. Mais tarde é possível passar essa verba para um banco convencional.

b) Poderia ser uma app maliciosa ou uma falsa bolsa de criptomoedas. Mas a operadora cripto (apesar de mal classificada) existe e a sua aplicação móvel também e parecem, ambas, legítimas. O esquema da burla (scam) também não é, assim, o que está a aqui a ser seguido (embora existam muitos esquemas com a BYBIT (3).

Quando questionada como foi obtido o número de telemóvel “Amelia” responde que foi o “research and development team da nossa agência” (a alegada Webcomum portuguesa). Não foi. Foi uma exfiltração de dados.

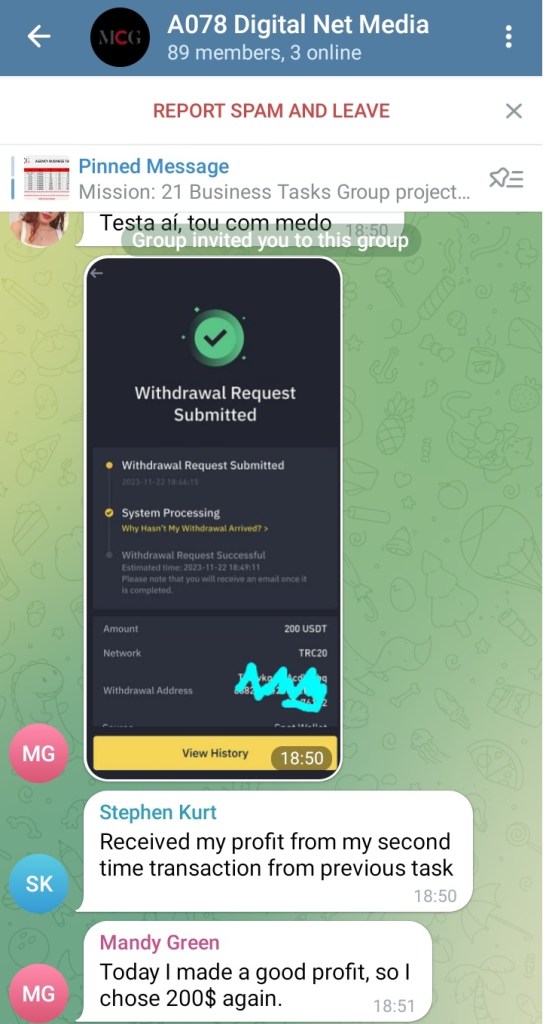

Para atrair vítimas o burlão começa por transferir 20 USDTs para a conta da vítima. Esta transferência tem mesmo lugar como pudemos comprovar e observámos num grupo de telegram criado especificamente para a “campanha”. As páginas que estão a ser indicadas são alegadas clientes da Webcomum e, a 22.11.2023 eram as páginas Instagram da lisboa_pt, redeexpressos e dominoportugal: estas empresas confirmaram tratar-se de um esquema e desconheciam completamente esta “campanha de tráfego” realizada em seu nome e algumas disseram-nos que vão agir judicialmente.

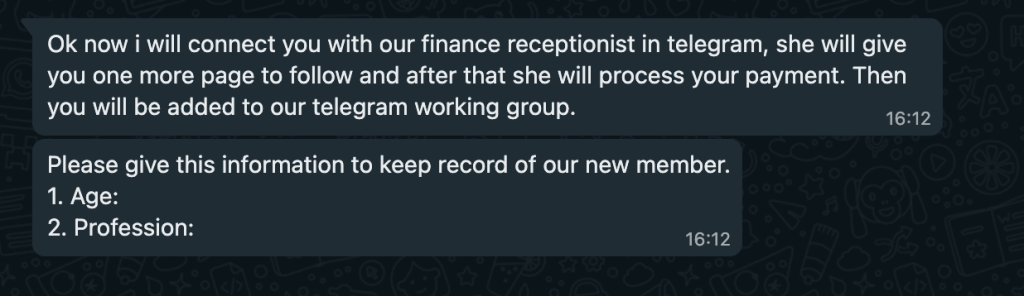

No decurso do “registo” da vítima são pedidos dados pessoais tais como o nome (o burlão conhece apenas, aparentemente, o número de telemóvel), idade, cidade e profissão. Estes elementos vão alimentar a base de dados e poderão depois ser usados para operações de cracking de passwords nas redes sociais.

c) A captura de dados pessoais parece ser um dos objectivos secundários desta campanha criminosa.

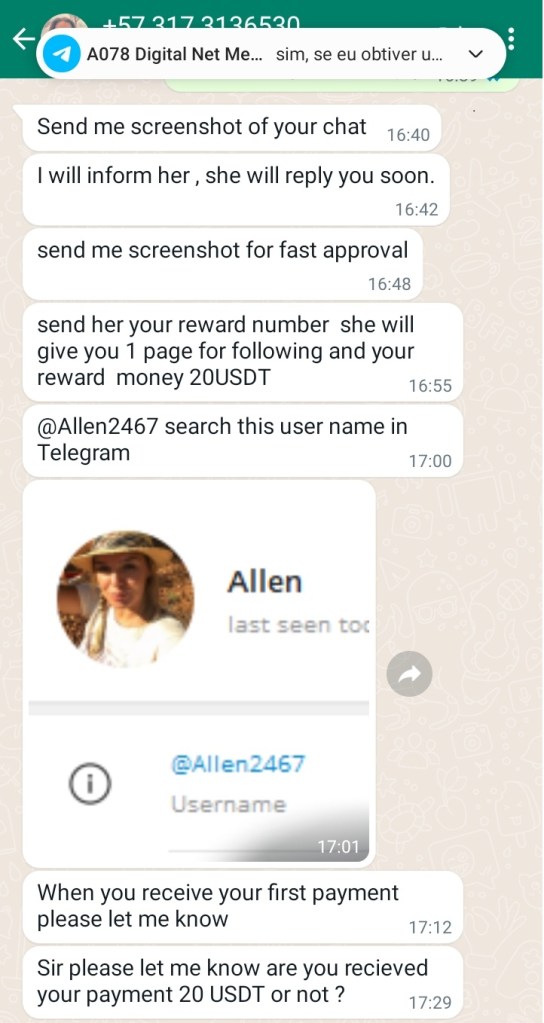

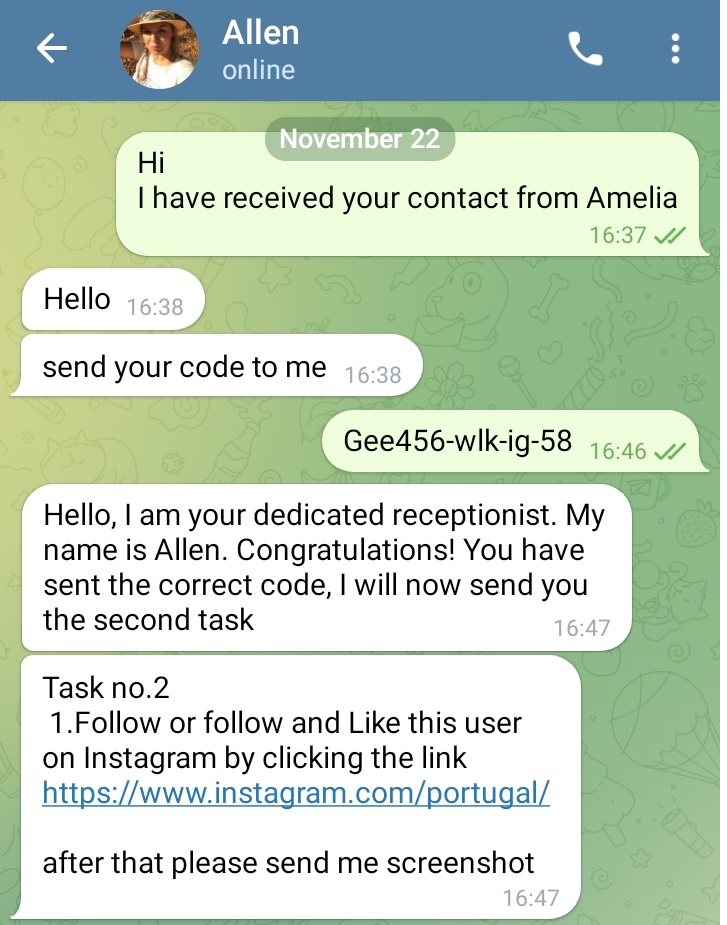

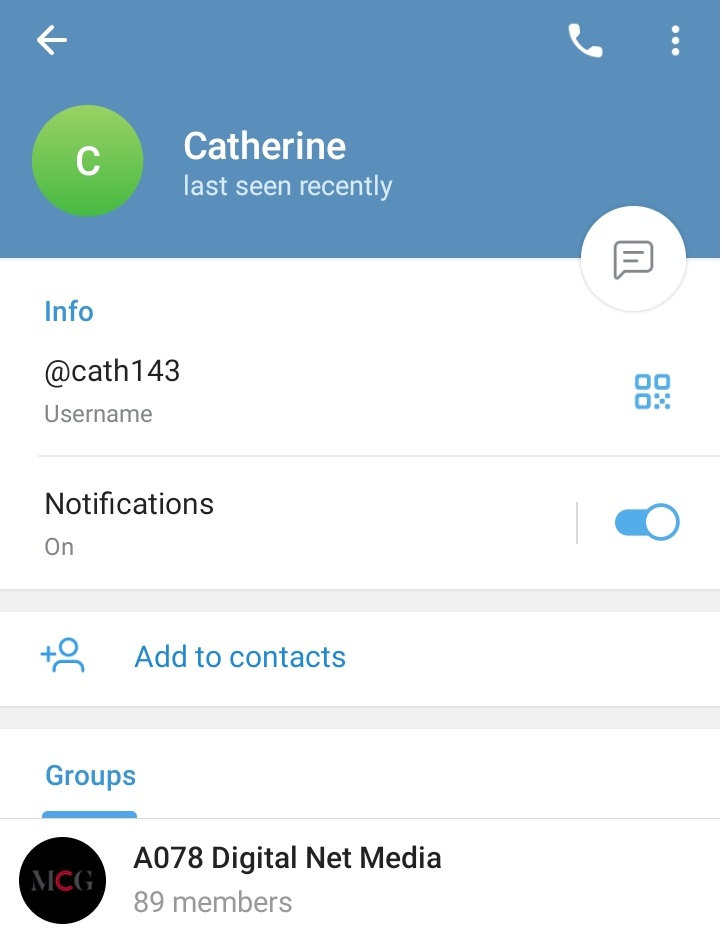

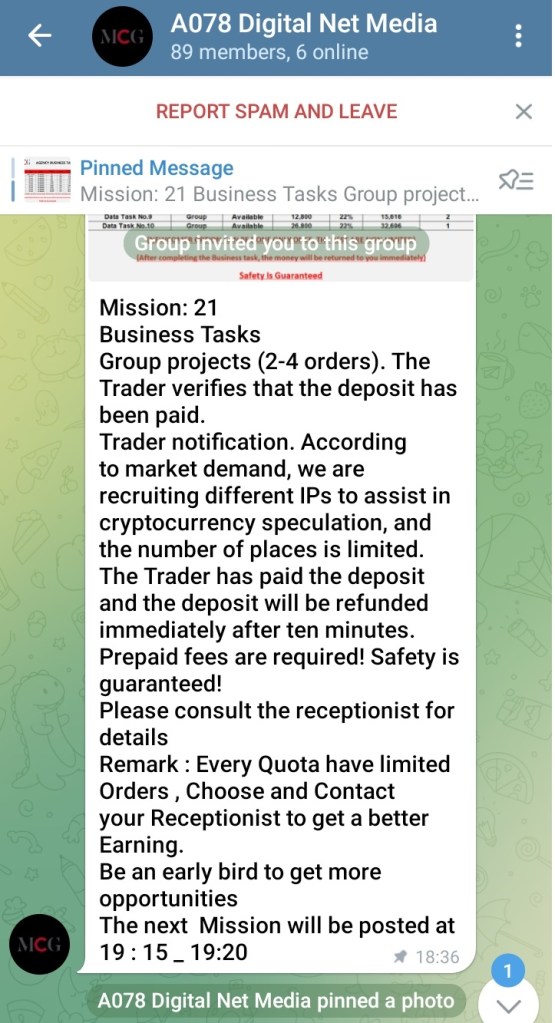

Após ter obtido a aceitação inicial, “Amelia” coloca a vítima em contacto com um segundo elemento já não no WhatsApp mas no Telegram. Este usa o nome “Allen” (provavelmente é a mesma pessoa por detrás de “Amelia”) e dá mais detalhes sobre a operação. Esta segunda enrtidade diz ser a “recepcionista dedicada” e indica a segunda página a seguir (a página “Portugal” no Instagram a primeira era a da lisboa_pt) e pede o envio de um screenshot do seguimento e um endereço cripto para fazer a recepção de um pagamento de 20 criptomoedas Tether. Pede ainda mais alguns dados pessoais e diz que vai pedir a “Finance” para processarem o pagamento. De seguida, adiciona a vítima a um grupo telegram com outras 80/90 pessoas que, nesta campanha específica que terá começado em Portugal em meados de novembro, se chamava “A078 Digital Net Media Ltd” (ou seja: o nome da portuguesa Webcomum já desapareceu…). Esta segunda empresa existe de facto e tem a sede na Índia (5). Contactada: não respondeu mas, provavelmente é apenas uma tentativa de distrair da verdadeira origem deste burlão ou burlões (como veremos mais adiante). No grupo distribuem-se pelos participantes as páginas instagram a seguir em blocos que são remunerados a 5 criptomoedas cada (alegadamente: não ficou claro se esta segunda verba era mesmo paga).

Todas as interacções feitas por “Amelia” e “Allen” usam um bom inglês mas com erros de digitação que indicam não serem bots mas pessoais reais. Usam um tom muito frio e profissional embora nas fotografias de perfil usem imagens de mulheres jovens e caucasianas. Termos como “fast approval” e outros apelos à urgência são feitos várias vezes o que, de per si, também é um sinal de alerta. Quando o scammer percebeu que tinha sido identificado apagou rapidamente algumas das contas WhatsApp e telegram. Ficou activa apenas a conta que parece ser a principal (ver adiante) e outras contas que estão ainda hoje activas em grupos telegram onde se partilham acessos a fotografias íntimas mas que servem, de facto, para divulgar links bit.ly para software malicioso.

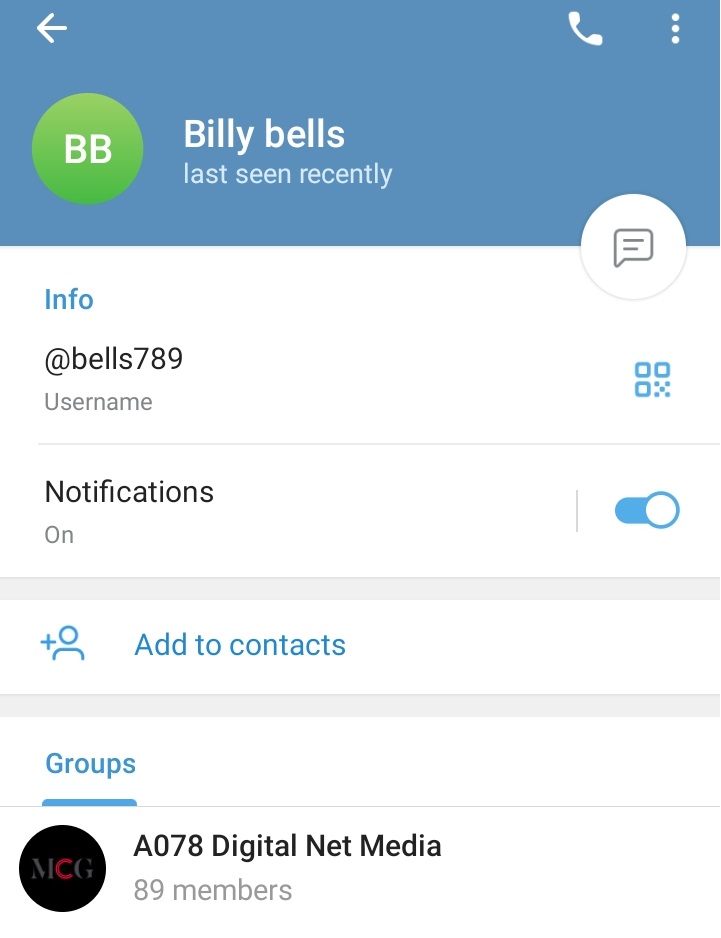

O grupo de telegram “A078 Digital Net Media Ltd” é composto por várias possíveis vítimas (79) e por 9 nomes anglosaxónicos como “Billy Bells”, sempre com o mesmo padrão de username <nome><3 dígitos> o que indica que existe um amplo leque de contas com os mesmos nomes nesta operação. No meio de pedidos de “gosto” às páginas no instagram começa, finalmente, a transparecer o verdadeiro objectivo financeiro da operação (tudo indica ser apenas um indivíduo com vários telemóveis): “Billy Beans” (nome mudado, minutos depois, de “Billy Bells”) afirmava no grupo – de permeio aos convites para “gostar” de páginas Instagram portuguesas – ter “investido” 901 USDT e convidava os 79 outros membros do grupo a seguir o seu exemplo. Nestes encorajamentos aparecem outros nomes anglo-saxónicos: “Alina Nelson” (Alina128427), “Catherine” (cath143), “Marina ou Fernandez” (Fernandez365598) aparecem escrevendo (em inglês) algumas frases como “Recebi o meu lucro pela minha segunda transacção” (Stephen Kurt) e, logo depois, outro: “Hoje fiz um bom lucro logo investi mais 200 dólares” (Mandy Green). E aqui está a burla: Depois de a vítima ter comprovado ter uma conta capaz de processar criptomoedas são convidados a fazer pedidos de transferência para fora da sua conta. “Ariana Hall” reforça dizendo que “enquanto prepara o jantar” vai fazer também o seu investimento e “Jaan Indrek” (Jaan7853) diz que vai investir 500 dólares e, de seguida, quase no mesmo segundo, “Autumn Muller”, “William”, “Carlos”, “Brenan” e “Helen” reforçam a urgência de fazer o “investimento” antes do dia terminar.

Fixo na página do grupo telegram aparece a real motivação do scammer (ainda em inglês): “Devido ao aumento da procura estamos a recrutar assistentes para especulação (!) em criptomoedas com um número de vagas limitado. O “Trader” paga um depósito que depois será devolvido em dez minutos (!)” e acrescenta “A Segurança é garantida!” (uma garantia que, já de si própria, é suspeito…).

Após termos alertado várias das várias vítimas potenciais (algumas vítimas froam efectivas porque tinha feito alguns pagamentos) o burlão começou a apagar contas ou a mudar nomes de contas: “Billy Beans/Bells” mudou para um nome em cirilíco (“Dimi”: um diminuitivo de Dimitry: um nome russo). Outras contas foram apagadas no dia seguinte ao alerta enviado pela CpC a várias vítimas: “Stephen Kurt”, “Mandy Green”, “Jaan Indrek”, “Autumn Miller” e outras). A única que ficou activa foi a de Dimitry: o que pode indicar que este é o nome por detrás de toda esta operação e outras contas ainda hoje ativas em grupos com conteúdos pornográficos.

O endereço que faz estes pagamentos e recebimentos para “investimento” no Etherscan (um explorador de blocos para a blockchain Ethereum) permitiu-nos observar pelo volume desta conta do burlão que se trata de uma operação muito significativa movimentando quase 20 mil dólares apesar de ter menos de dois meses de actividade.

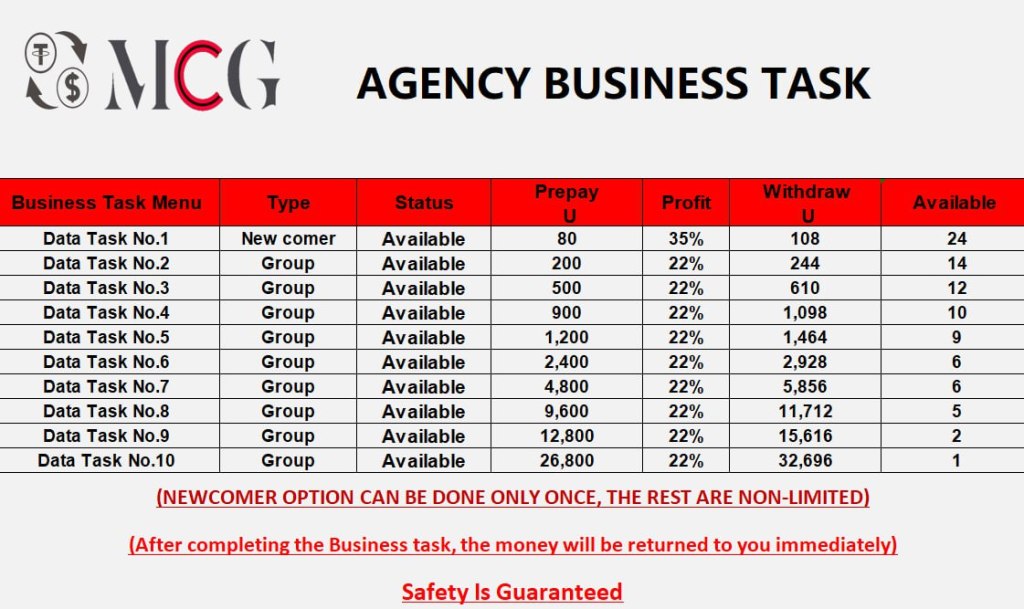

No grupo telegram aparece uma tabela destes “investimentos”:

https://imgur.com/a/2gMNS8n onde se promete um retorno de 80 dólares em 108, numa escala de valores em que o mais alto começa com um “investimento” de 26.800 dólares (!) com um retorno esperado (!) de 32.696 euros com a mesma nota, a vermelho e sublinhado “Safety is Guaranteed” (pois claro). E cá está o esquema desvendado: estes investimentos cairão na conta do scammer e nunca serão devolvidos nem produzirão qualquer lucro ou retorno e ficarão na carteira cripto do burlão que, depois, transferirá o valor para o seu banco. Excepto no caso em que aceitámos o “convite” para compreender a natureza da burla e onde ficou a perder 20 dólares… é claro que para a escala desta operação isto é um valor desprezível já que nesta conta foram realizadas mais de 12 mil transacções nos últimos 45 dias e, manifestamente 20 dólares são uma pequena gota num grande oceano…

E este é o scam: não é a instalação de uma móvel maliciosa (poderia ser); não é a captura de dados pessoais (apenas parcialmente), nem nenhum dos vários scams com criptomoedas:

1. Esquemas Ponzi/Esquemas de Pirâmide com novas criptomoedas:

Prometem retornos elevados com pouco ou nenhum risco.

Os investidores mais antigos são pagos pelos fundos dos novos investidores.

2. ICO Fraudulento (Oferta Inicial de Moedas):

Projectos falsos ou inexistentes arrecadam dinheiro através de uma ICO e desaparecem com os fundos.

3. Phishing:

Sites falsos que imitam exchanges ou carteiras para roubar informações de login.

4. Malware:

Que leva à instalação de software malicioso pode infectar computadores e roubar informações de carteiras.

5. Pump and Dump (Inflaccionar e Despejar):

Usada por grupos manipulam o preço de uma moeda através de promoção exagerada (pump) e, em seguida, vendem em massa (dump), deixando os investidores com perdas.

6. Roubo de Identidade:

Recolha de dados para falsificar identidades

7. Esquemas de Recuperação Falsos:

Executados por empresas ou indivíduos prometem recuperar fundos perdidos em golpes anteriores mediante pagamento antecipado.

8. Esquemas de Mineração Falsos:

Ofertas de mineração em nuvem que não são genuínas, levando os investidores a perderem dinheiro.

9. Carteiras Falsas:

Aplicações e/ou sites falsos que afirmam ser carteiras legítimas para armazenar suas criptomoedas.

10. Investimentos em Falsas Criptomoedas:

Ofertas de investimento em moedas que não existem ou não têm valor real.

11. Esquemas de “Giveaway” Fraudulentos:

Ofertas que prometem dar criptomoedas gratuitas em troca de um depósito inicial.

12. Roubo de Chaves Privadas:

13. Abordagens que buscam obter acesso às chaves privadas das carteiras para roubar os fundos.

Para evitar cair em scams deste género, é crucial pesquisar cuidadosamente antes de investir, utilizar carteiras seguras, habilitar a autenticação de dois fatores e manter-se informado sobre as práticas fraudulentas mais recentes. Esteja ciente de que o espaço das criptomoedas é propenso a mudanças rápidas, e novos scams podem surgir.

Neste caso concreto, deste scam é preciso estar atento aos sinais de alerta:

1. Um contacto desconhecido que procura vender um serviço

2. Como obteve o contacto?

3. Se há um apelo à urgência: há que suspeitar.

4. A partir do momento em que se compreende que há um fluxo financeiro envolvido: suspeitar (muito)

5. Na dúvida: nunca aceite transferir uma verba se falar, antes, com um amigo ou familiar: na maioria dos casos uma segunda opinião irá revelar-se como essencial para evitar que sejamos vítimas de uma burla.

Fontes:

1) https://blog.checkpoint.com/2022/12/01/check-point-research-analyzes-files-on-the-dark-web-and-finds-millions-of-records-available/

2) A opção pela versão empresarial do WhatsApp permite ao burlão automatizar as mensagens enviadas nas fases iniciais da abordagem à potencial vítima.

https://mobiletrans.wondershare.com/whatsapp-business/vs-whatsapp.html

3) https://www.bybit.com/en/help-center/article/How-to-Avoid-Crypto-P2P-Scams

4) https://www.investopedia.com/articles/forex/042315/beware-these-five-bitcoin-scams.asp

5) https://www.digitalnetindia.com

Deixe um comentário